CISCO Cybersecurity Essentials 2018

Контрольная работа по главе 5

Назовите три проверочных критерия, которые применяются в правилах проверки ввода данных. (Выберите три варианта.)

диапазон

размер

формат

Причиной недавней утечки данных в компании стала уязвимость, из-за которой хакер смог получить доступ к корпоративной базе данных через веб-сайт компании, вводя некорректные данные в форму для входа в систему. Какая проблема присутствует на веб-сайте компании?

неэффективный механизм проверки ввода

Пользователь получает от руководителя указание: необходимо найти эффективный метод для защиты паролей в процессе их передачи. Пользователь изучил несколько вариантов и остановился на механизме HMAC. Назовите ключевые элементы, необходимые для внедрения механизма HMAC.

секретный ключ и хеш-сумма

Назовите три ситуации, в которых можно применить хеш-функцию. (Выберите три варианта.)

CHAP

IPsec

PKI

Следователь обнаружил на месте преступления USB-накопитель и намерен представить его в суде в качестве вещественного доказательства. Следователь создает образ этого USB-накопителя для криминалистического анализа и рассчитывает хеш-сумму для созданного образа и самого устройства USB. Какой факт следователь пытается доказать применительно к USB-накопителю, который будет представлен в суде?

Данные, содержащиеся в образе, являются точной копией данных с накопителя и не были изменены в процессе снятия копии.

В какой последовательности следует выполнять действия при создании цифровой подписи?

Создать хеш-сумму; зашифровать хеш-сумму закрытым ключом отправителя; объединить сообщение, зашифрованную хеш-сумму и открытый ключ и таким образом сформировать подпись для документа.

В электронном письме, которое было разослано внутри компании, говорится о том, что в ближайшее время будут внесены изменения в политику безопасности. Сотрудник службы безопасности, с адреса которого якобы отправлено это письмо, сообщает, что служба безопасности компании не рассылала таких писем и что в сети компании, по-видимому, имела место рассылка с подменой адреса отправителя. Что можно было добавить в сообщение, чтобы впоследствии иметь возможность точно определить, было ли это письмо отправлено сотрудником службы безопасности?

цифровая подпись

Пользователь создал программу и желает передать ее всем сотрудникам компании. При этом необходимо гарантировать, что программа не будет изменена в процессе ее загрузки. Каким образом можно обеспечить уверенность в том, что программа не была изменена в ходе ее загрузки?

Вычислить хеш-сумму файла программы, которая может быть использована для проверки целостности файла после его загрузки.

Назовите наиболее важное свойство хеш-функции.

Хеш-функция необратима.

У Алисы и Боба одинаковые пароли для входа в корпоративную сеть. Соответственно, хеш-суммы паролей также одинаковы. Каким образом можно создать различные хеш-суммы для одинаковых паролей?

добавление соли

Пользователь устанавливает соединение с сервером интернет-магазина, чтобы закупить нужные виджеты для компании. Установив соединение с веб-сайтом, пользователь обращает внимание на то, что в строке состояния безопасности браузера отсутствует значок замка. Веб-сайт запрашивает имя пользователя и пароль. Пользователь вводит их, успешно входит на сайт и намерен выполнить транзакцию. Какая возникает опасность?

На веб-сайте отсутствует цифровой сертификат для защиты транзакции, поэтому данные передаются в незашифрованном виде.

Назовите три вида атак, которые можно предотвратить за счет добавления соли? (Выберите три варианта.)

радужные таблицы

таблицы поиска

реверсивные таблицы поиска

Какой метод подразумевает поиск пароля путем перебора всех возможных комбинаций?

атака методом грубой силы

Пользователь оценивает инфраструктуру безопасности компании и обращает внимание на то, что в некоторых системах аутентификации применяются не самые лучшие методы хранения паролей. Пользователь может легко взломать пароли и получить доступ к конфиденциальным данным. Пользователь намерен представить рекомендацию руководству компании по реализации метода добавления соли, который поможет предотвратить взлом паролей. Назовите три лучшие практики добавления случайных данных в виде соли. (Выберите три варианта.)

Соль должна быть уникальной.

Не использовать одну и ту же соль многократно.

Добавлять уникальную соль к каждому паролю.

Пользователь выполняет обязанности администратора баз данных. Этому пользователю поручили внедрить правило обеспечения целостности, согласно которому каждая таблица должна иметь первичный ключ, при этом столбец или столбцы, играющие роль первичного ключа, должны содержать уникальные ненулевые значения. Какое требование к целостности реализует этот пользователь?

сущностная целостность

Назовите три алгоритма создания цифровой подписи, одобренные институтом NIST. (Выберите три варианта.)

RSA

DSA

ECDSA

Пользователь загружает с веб-сайта новую версию драйвера для видеокарты. На экране появляется сообщение о том, что драйвер из непроверенного источника. Что отсутствует в загруженном драйвере?

цифровая подпись

Как называется стандарт инфраструктуры открытых ключей для работы с цифровыми сертификатами?

x.509

Пользователю поручили внедрить набор протоколов IPsec для входящих внешних соединений. В качестве одного из компонентов пользователь планирует применить алгоритм SHA-1. При этом необходимо гарантировать целостность и подлинность соединения. Какое средство обеспечения безопасности следует выбрать?

HMAC

Для чего применяется криптографически стойкий генератор псевдослучайных чисел?

генерирование соли

10 техник, которыми пользуются манипуляторы (и как с ними бороться)

Психопаты — это не только злодеи из ужастиков и поучительных историй с Уолл-стрит. Мы ежедневно встречаемся с ними в офисе, и поначалу они кажутся нам обычными людьми. Одно исследование обнаружило: небольшая, но заметная часть бизнес-лидеров — 3—4% — подходит под клиническое определение психопата. Как защититься при взаимодействии с такими людьми?

То же самое касается и нарциссов. Научный эксперимент показал: слабый налет нарциссизма может способствовать достижению успеха в бизнесе. Но проведите некоторое время в любой рабочей обстановке, и вы быстро заметите, что некоторые профессионалы не способны контролировать собственное самолюбие.

Суть проблемы такова: строя обычную карьеру в бизнесе, вы практически наверняка столкнетесь с несколькими действительно нездоровыми нарциссами и психопатами, которые станут пытаться оскорбить вас и манипулировать вами. Именно поэтому крайне детальная статья на Thought Catalog, посвященная этому вопросу, столь ценна.

В ней не только описано целых 20 техник, используемых неблагожелательными людьми для достижения желаемого, но и предложены варианты борьбы с подобными манипуляциями. Приведенные ниже выдержки могут показаться пространными, но на самом деле эти 10 кратких описаний являются всего лишь малой частью тех советов, что содержатся в полной версии поста.

1. Газлайтинг

«Окопайтесь в собственной реальности. Иногда нейтрализовать эффект газлайтинга можно, подробно описывая происходящие события на бумаге, рассказывая о них друзьям или постоянно делясь своим опытом в группе поддержки».

2. Проецирование

Вам знакома ситуация, когда вредные люди заявляют, что во всех окружающих их гадостях виноваты не они, а вы? Это называется проецирование. Все мы иногда грешим чем-то подобным, но нарциссы и психопаты занимаются этим постоянно. «Проецирование — это защитный механизм, используемый для перекладывания ответственности за свое дурное поведение и черты характера на другого человека», — отмечает Thought Catalog.

«Не «проецируйте» свое чувство сострадания и сочувствия на нездорового человека и не принимайте никаких его проекций на себя, — рекомендуется в статье. — Перенося собственные моральные установки и систему ценностей на других, вы становитесь потенциальной жертвой длительной эксплуатации».

3. Обобщения

Вы сказали, что ваш коллега не всегда способен учитывать отсроченные последствия определенных финансовых решений. Офисный психопат заявляет, что вы назвали его «безрассудным». Вы заметили, что если сработают условия А, Б и В, то ситуация может ухудшиться. Ваш коллега-нарцисс говорит боссу, что вы назвали нынешнее положение «катастрофой».

Что происходит? Дело не в том, что ваш заклятый враг не понял ваших слов. Он(а) не заинтересован(а) в понимании.

«Озлобленные нарциссы не всегда могут похвастаться выдающимся умом — многие из них достаточно «недалекие» люди. Вместо того, чтобы тщательно рассмотреть иную точку зрения, они обобщают все ваши высказывания, делая безапелляционные заявления, не указывающие на нюансы в ваших рассуждениях, или учитывают многочисленные концепции, которым вы отдали дань уважения», — пишет Thought Catalog, описывая подобное поведение.

Чтобы справиться с этим,

«стойте на своем и не забывайте, что обобщения в действительности являются лишь произведением категоричного мышления, лишенного логики».

4. Перемещение ворот

«Жестокие нарциссисты и социопаты используют логическую ошибку под названием «перемещение ворот» для создания ситуаций, в которых у них будут все основания для вечного недовольства вами. Так происходит, когда даже после того, как вы привели все возможные в мире доказательства в пользу своего мнения или выполнили все их просьбы, они выдвигают новое условие или требуют еще больше доказательств», — написано в Thought Catalog.

Не играйте в такие игры.

«Устанавливайте свою позицию и оценивайте себя сами. Поймите, что вы и так хороши, и не позволяйте другим постоянно навязывать вам ощущение, что вы ущербны или чего-то недостойны».

5. Смена темы

Переключение с одной темы беседы на другую кажется достаточно невинным поступком. Но в руках умелого манипулятора изменение предмета разговора превращается в средство, позволяющее избежать ответственности. «Нарциссы не желают обсуждать темы, в которых вы можете привлечь их каким-то образом к ответственности, а потому они будут направлять дискуссию в нужное им русло», — отмечает Thought Catalog.

Подобное положение при вашем попустительстве может сохраняться постоянно, исключая возможность обсуждения по-настоящему актуальных вопросов. Попробуйте дать отпор с помощью метода «заезженной пластинки».

«Продолжайте перечислять факты, не обращая внимания на их попытки отвлечь вас. Возвращайтесь к нужной теме, произнося: «Я говорю не об этом. Давай сосредоточимся на настоящей проблеме». Если их это не заинтересует, остановитесь и потратьте свою энергию на что-то более конструктивное».

6. Переход на личности

То, что вы постоянно имеете с ним дело с тех пор, как впервые столкнулись с задирой на детской площадке, не делает переход на личности менее губительным. И, несомненно, встречается это на всех уровнях вплоть до президентской политики.

Просто не допускайте такого.

«Необходимо закончить любое взаимодействие, связанное с переходом на личности, и заявить, что вы не станете такое терпеть, — советует Thought Catalog. — Не принимайте подобное поведение. Поймите, они прибегают к переходу на личности потому, что более тактичные методы им недоступны».

7. Черный пиар

Иногда настоящим злым гениям даже удается разделять и властвовать, стравливая двух людей или группы между собой. Не давайте им добиваться успеха. «Документируйте любые формы травли», — советует пост, и ни в коем случае не попадайтесь на удочку: не позволяйте этим чудовищам спровоцировать вас. Ведите себя так, чтобы их ложь оставалась ложью.

8. Обесценивание

Будьте осторожны, если коллега, выражая вам симпатию, агрессивно принижает вашего предшественника. «Нарциссы постоянно так поступают: они обесценивают своих бывших в глазах нынешних партнеров. И в результате новые партнеры становятся жертвами такого же жестокого отношения и агрессии, как и предыдущие пассии», — написано в посте. И подобная динамика встречается не только в личной сфере, но и в профессиональной.

Простая осведомленность о таком явлении — это уже первый шаг к борьбе с ним. «Имейте в виду: то, как человек относится к кому-то или говорит о ком-то, в будущем может быть перенесено и на вас», — предупреждает Thought Catalog.

9. Агрессивные шутки

Проблема не в вашем чувстве юмора, а в скрытом смысле отпущенной шутки. «Латентные нарциссы наслаждаются, отпуская в ваш адрес саркастические замечания. Обычно они преподносятся, как «просто шутки». И это позволяет им безнаказанно говорить отвратительные вещи, продолжая прикидываться невинными и бесстрастными. А каждый раз, когда вы возмущаетесь бестактностью и грубостью замечания, вас обвиняют в отсутствии чувства юмора», — заявляет пост.

Не позволяйте офисному наглецу с помощью газлайтинга убеждать вас в том, что все происходящее — лишь невинная забава. Это не так.

10. Триангуляция

Один из самых разумных способов, которыми вредные люди отвлекают вас от своих мерзостей, — это переключение вашего внимания на мнимую угрозу со стороны другого человека. Это называется триангуляция. «Нарциссы любят «передавать» заведомо ложную информацию о том, что другие говорят о вас», — предупреждает Thought Catalog. Чтобы противостоять этой тактике, осознайте, что третьим участником драмы тоже манипулируют — он(а) тоже жертва, а не враг.

А еще вы можете попытаться «перенацелить триангуляцию» или «заручиться поддержкой стороннего наблюдателя, не подпадающего под влияние нарцисса».

P.S. Рекомендуем ещё одну полезную статью по теме работы над собой — 10 способов справиться с токсичными членами семьи.

Автор перевода — Давиденко Вячеслав, основатель компании TESTutor.

Типы HTTP-запросов и философия REST

Этот пост — ответ на вопрос, заданный в комментарии к одной из моих статей.

В статье я хочу рассказать, что же из себя представляют HTTP-методы GET/POST/PUT/DELETE и другие, для чего они были придуманы и как их использовать в соответствии с REST.

Итак, что же представляет из себя один из основных протоколов интернета? Педантов отправлю к RFC2616, а остальным расскажу по-человечески 🙂

Этот протокол описывает взаимодействие между двумя компьютерами (клиентом и сервером), построенное на базе сообщений, называемых запрос (Request) и ответ (Response). Каждое сообщение состоит из трех частей: стартовая строка, заголовки и тело. При этом обязательной является только стартовая строка.

Стартовые строки для запроса и ответа имеют различный формат — нам интересна только стартовая строка запроса, которая выглядит так:

где METHOD — это как раз метод HTTP-запроса, URI — идентификатор ресурса, VERSION — версия протокола (на данный момент актуальна версия 1.1).

Заголовки — это набор пар имя-значение, разделенных двоеточием. В заголовках передается различная служебная информация: кодировка сообщения, название и версия браузера, адрес, с которого пришел клиент (Referrer) и так далее.

Тело сообщения — это, собственно, передаваемые данные. В ответе передаваемыми данными, как правило, является html-страница, которую запросил браузер, а в запросе, например, в теле сообщения передается содержимое файлов, загружаемых на сервер. Но как правило, тело сообщения в запросе вообще отсутствует.

Пример HTTP-взаимодействия

Первая строка — это строка запроса, остальные — заголовки; тело сообщения отсутствует

Ресурсы и методы

Вернемся к стартовой строке запроса и вспомним, что в ней присутствует такой параметр, как URI. Это расшифровывается, как Uniform Resource Identifier — единообразный идентификатор ресурса. Ресурс — это, как правило, файл на сервере (пример URI в данном случае ‘/styles.css’), но вообще ресурсом может являться и какой-либо абстрактный объект (‘/blogs/webdev/’ — указывает на блок «Веб-разработка», а не на конкретный файл).

Тип HTTP-запроса (также называемый HTTP-метод) указывает серверу на то, какое действие мы хотим произвести с ресурсом. Изначально (в начале 90-х) предполагалось, что клиент может хотеть от ресурса только одно — получить его, однако сейчас по протоколу HTTP можно создавать посты, редактировать профиль, удалять сообщения и многое другое. И эти действия сложно объединить термином «получение».

В игру вступает REST

REST (REpresentational State Transfer) — это термин был введен в 2000-м году Роем Филдингом (Roy Fielding) — одним из разработчиков протокола HTTP — в качестве названия группы принципов построения веб-приложений. Вообще REST охватывает более широкую область, нежели HTTP — его можно применять и в других сетях с другими протоколами. REST описывает принципы взаимодействия клиента и сервера, основанные на понятиях «ресурса» и «глагола» (можно понимать их как подлежащее и сказуемое). В случае HTTP ресурс определяется своим URI, а глагол — это HTTP-метод.

REST предлагает отказаться от использования одинаковых URI для разных ресурсов (то есть адреса двух разных статей вроде /index.php?article_id=10 и /index.php?article_id=20 — это не REST-way) и использовать разные HTTP-методы для разных действий. То есть веб-приложение, написанное с использованием REST подхода будет удалять ресурс при обращении к нему с HTTP-методом DELETE (разумеется, это не значит, что надо давать возможность удалить всё и вся, но любой запрос на удаление в приложении должен использовать HTTP-метод DELETE).

REST дает программистам возможность писать стандартизованные и чуть более красивые веб-приложения, чем раньше. Используя REST, URI для добавления нового юзера будет не /user.php?action=create (метод GET/POST), а просто /user.php (метод строго POST).

В итоге, совместив имеющуюся спецификацию HTTP и REST-подход наконец-то обретают смысл различные HTTP-методы. GET — возвращает ресурс, POST — создает новый, PUT — обновляет существующий, DELETE — удаляет.

Проблемы?

Да, есть небольшая проблема с применением REST на практике. Проблема эта называется HTML.

PUT/DELETE запросы можно отправлять посредством XMLHttpRequest, посредством обращения к серверу «вручную» (скажем, через curl или даже через telnet), но нельзя сделать HTML-форму, отправляющую полноценный PUT/DELETE-запрос.

Дело в том, спецификация HTML не позволяет создавать формы, отправляющие данные иначе, чем через GET или POST. Поэтому для нормальной работы с другими методами приходится имитировать их искусственно. Например, в Rack (механизм, на базе которого Ruby взаимодействует с веб-сервером; с применением Rack сделаны Rails, Merb и другие Ruby-фреймворки) в форму можно добавить hidden-поле с именем «_method», а в качестве значения указать название метода (например, «PUT») — в этом случае будет отправлен POST-запрос, но Rack сможет сделать вид, что получил PUT, а не POST.

7 мер защиты сервера

Теперь пришло время позаботиться о следующем шаге — наладить ИТ-инфрастуктру, чтобы работать с приложениями, веб-сервисами и базами данных. Это непростая задача, но без должной защиты вся инфраструктура окажется под угрозой.

В этот раз поговорим об основных мерах защиты, которые стоит предпринять перед тем, как вы начнете пользоваться вашими серверами.

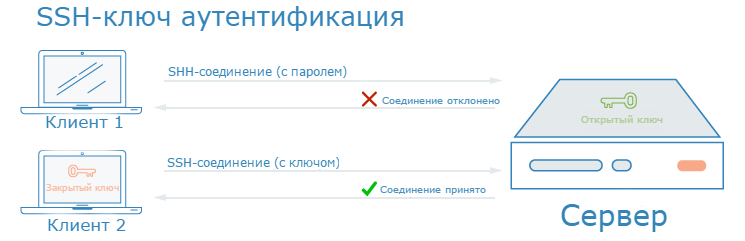

SSH-ключи

В основе технологии — пара криптографических ключей, которые используют для проверки подлинности в качестве альтернативы аутентификации с помощью пароля. Система входа использует закрытый и открытый ключи, которые создают до аутентификации. Закрытый ключ хранится в тайне надежным пользователем, в то время как открытый ключ может раздаваться с любого сервера SHH, к которому нужно подключиться.

Чтобы настроить аутентификацию через SSH-ключи, вы должны поместить открытый ключ пользователя в специальной директории на сервере. Когда пользователь подключается к серверу, SSH увидит запрос соединения. Далее он использует открытый ключ, чтобы создать и отправить вызов. Вызов — зашифрованное сообщение, на которое нужен соответствующий ответ, чтобы получить доступ к серверу. Корректно ответить на сообщение сможет только держатель закрытого ключа. То есть только он может принять вызов и создать соответствующий ответ. Открытый же ключ используется для зашифровки сообщения, но это же самое сообщение расшифровать не может.

Вызов и ответ проходят незаметно для пользователя. Пока у вас есть закрытый ключ, который обычно хранится в зашифрованном виде в

/.ssh/, ваш клиент SSH сможет отправить правильный ответ серверу.

Как SSH-ключ повышает безопасность?

С помощью SSH любой вид аутентификации полностью зашифрован. Однако, если разрешена аутентификация на основе пароля, злоумышленники могут добраться до данных сервера. С помощью современных вычислительных мощностей можно получить доступ к серверу за счёт автоматизации попыток взлома, вводя комбинацию за комбинацией, пока правильный пароль не будет найдет.

Установив аутентификацию по SSH-ключам, вы сможете позабыть о паролях. Ключи имеют гораздо больше битов данных, чем пароли, что означает значительно большее число комбинаций, которые должны подобрать взломщики. Многие алгоритмы SSH-ключей считаются невзламываемыми современной вычислительной техникой просто потому, что они требуют слишком много времени для подбора совпадений.

Насколько сложно реализовать SSH?

SSH-ключи довольно легко настроить. Часто их применяют как способ удаленного входа в серверные среды Linux и Unix. Пара ключей генерируется на вашем компьютере, затем вы можете передать открытый ключ на серверы в течение нескольких минут.

Вот основные шаги по настройке ключей:

1. Чтобы сгенерировать пару ключей на вашем компьютере, нужно ввести команду:

2. Как только вы ввели команду генерации ключей, вам предстоит ответить на пару вопросов, например, где сохранить файл и какую ключевую фразу выбрать. В целом результат будет выглядеть так:

3. Как только у вас будут ключи, разместите открытый ключ на виртуальный сервер, который собираетесь использовать. Получится что-то похожее на это:

Если чувствуете, что вам всё ещё нужен пароль аутентификации на ваших серверах, присмотритесь к решениям типа Fail2ban, которые ограничивают число попыток ввода пароля.

Фаерволы

Брандмауэр — часть программного или программно-аппаратного обеспечения, которая фильтрует сетевой трафик и контролирует доступ к сети. Это означает блокирование или ограничение доступа к каждому открытому порту, кроме исключений.

На типичном сервере ряд компонентов фаервола запущен по умолчанию. Их можно разделить на группы:

— Открытые службы, к которым может подключиться каждый в интернете, часто анонимно. Хороший пример — веб-сервер, который разрешает доступ к вашему сайту.

— Закрытые службы, которые доступны только из определенных мест или авторизованным пользователям. Пример — панель управления сайтом или базой данных.

— Внутренние службы, доступные внутри самого сервера, без доступа к внешним источникам. Например, база данных, которая принимает только локальные соединения.

Применение брандмауэра гарантирует, что доступ к программному обеспечению и данным будет ограничен в соответствии с вышеуказанными категориями. Закрытые службы могут настраиваться по множеству параметров, что дает гибкость в построении защиты. Для не использующихся портов можно настроить блокировку в большинстве конфигураций.

Как фаервол повышает безопасность?

Брандмауэры — неотъемлемая часть любой конфигурации сервера. Даже если ваше программное обеспечение имеет внутренний защитный функционал, фаервол обеспечит дополнительный уровень защиты.

Тщательно настроенный брандмауэр будет блокировать доступ ко всему, для чего вы сами не назначите исключение. Уязвимые для атаки компоненты, прикрытые фаерволом, уменьшат поверхность атаки на сервер.

Насколько сложно реализовать фаервол?

Есть много брандмауэров, доступных на LAMP-серверах. В целом установка фаервола займет всего несколько минут и нужна в двух случаях: при первоначальной настройке сервера и при изменении конкретных служб уже работающего сервера.

В этой статье мы не будем рекомендовать конкретные фаерволы, это тема отдельного разговора.

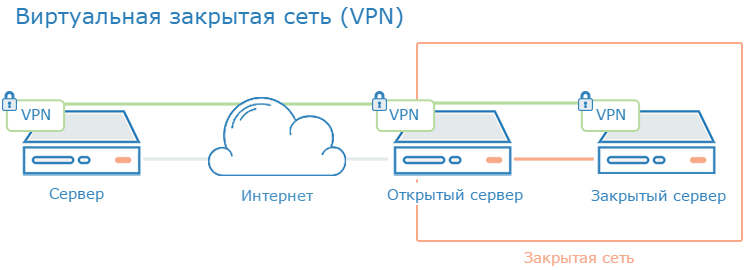

VPN и Private networking

VPN (виртуальная частная сеть) — способ создать защищенное соединение между удаленными компьютерами и текущим соединением. Дает возможность настроить свою работу с сервером таким образом, словно вы используете защищенную локальную сеть.

Как VPN повышает безопасность?

Если выбирать между частной и общей сетью, первый вариант всегда предпочтительнее. При этом стоит помнить, что пользователи дата-центра связаны одной сетью, вы должны максимально избавить себя от рисков, приняв дополнительные меры для безопасной связи между серверами.

Использование VPN, по сути, способ создать частную сеть, которую могут видеть только ваши серверы. Связь будет полностью приватной и безопасной. Кроме этого, VPN можно настроить для отдельных приложений и служб, чтобы их трафик проходил через виртуальный интерфейс. Таким образом, можно обезопасить процессы внутри компании, открыв общественный доступ только для клиентской стороны, а внутреннею часть работы сервера скрыть VPN.

Насколько сложно реализовать VPN?

Частные сети дата-центров, как услуга — это просто. Сложность ограничена только параметрами вашего сервера, его интерфейсом, фаерволом и приложениями, с которыми вы работаете. Имейте в виду, что в дата-центрах используются большие частные сети, которые объединяют множество серверов, не только ваших.

Что касается VPN, начальная установка немного сложнее, но повышенная безопасность стоит затраченных средств в большинстве случаев. Каждый сервер на VPN необходимо установить и настроить, используя общие данные и конфигурации безопасности, необходимые для защищенного соединения. После того, как вы запустите VPN, нужно настроить программное обеспечение на использование VPN-туннеля.

PKI и SSL/TLS шифрование

Инфраструктура открытых ключей (PKI) — совокупность систем, которые предназначены для создания, управления и проверки сертификатов для идентификации лиц и шифрования передаваемых данных. После аутентификации, они также могут быть использованы для шифрованной связи.

Как SSL повышает безопасность?

Создание центра сертификации и управления сертификатами для серверов позволяет каждому в пределах серверной инфраструктуры шифровать свой трафик и использовать проверки идентичности других пользователей. PKI поможет предотвратить атаки посредника (man-in-the-middle), когда злоумышленник имитирует поведение сервера в вашей инфраструктуре, чтобы перехватить трафик или подменить сообщение.

Каждый сервер можно настроить таким образом, чтобы все участники проходили аутентификацию через удостоверяющий центр, который создает пару ключей: открытый и закрытый. УЦ может раздавать открытые ключи всем участникам, у которых низкий уровень доверия друг к другу, но высокий к УЦ. Только последний может подтвердить принадлежность открытого ключа к его владельцу.

Если вы используете приложения и протоколы, которые поддерживают TLS/SSL шифрование, то это способ снизить расходы на VPN (в которых часто используют SSL).

Насколько сложно реализовать SSL?

Настройка центра сертификации и остальной части инфраструктуры может потребовать от вас много первоначальных усилий. Кроме того, управление сертификатами — дополнительная нагрузка на администрирование: новые сертификаты надо создавать, подписывать и аннулировать при необходимости.

Для многих пользователей внедрение полноценной инфраструктуры открытых ключей имеет больше смысла только при значительном росте инфраструктуры. Связь через VPN может быть хорошей мерой защиты серверов, пока компания не достигнет точки, где без PKI и дополнительных вложений в администрирование не обойтись.

Услуги аудита

До сих пор мы говорили о технологиях, повышающих защиту серверов. Однако, большая часть безопасности лежит на анализе вашей системы. Понимание доступных поверхностей атак и того, какие компоненты системы нужно блокировать, дадут вам лучший результат защиты.

Аудит — процесс, который показывает, какие службы работают в вашей серверной инфраструктуре. Часто операционная система по умолчанию настроена на загрузку и запуск определенных компонентов при включении.

Аудит поможет вам проанализировать какие порты использует система, какие принимаются протоколы. Эта информация может помочь настроить ваш брандмауэр.

Как аудит повышает безопасность?

Серверы запускают много процессов для внутренних целей и для обработки внешних данных. Каждый процесс — потенциальная угроза атаки на сервер.

После того, как вы получите представление о том, как именно работает ваша инфраструктура, приступайте к анализу. Для каждого процесса есть несколько проверочных вопросов:

— Должен ли сервис запускаться без разрешения?

— Запущен ли сервис в интерфейсе, в котором нет необходимости? Должен ли он быть привязан к одному IP?

— Правильно ли структурирована работа файрвола, если пропускает трафик этого процесса?

— Не пропускает ли ваш файрвол нежелательный трафик, исходящий от конкретного процесса?

— Есть ли у вас способ получать уведомления безопасности в случае уязвимости для каждой из служб?

Аудит такого типа — обязательная практика настройки любого нового сервера.

Насколько сложно реализовать аудит?

Базовый аудит очень прост. Вы можете узнать какая служба прослушивается на каждом интерфейсе используя команду netstat. Простой пример, который показывает имя программы, идентификатор процесса (PID), адреса для прослушивания TCP и UDP трафика:

Вы уведите примерно следующий результат:

Обратите внимание на столбцы Proto, Local Address и PID/Program name. Если там значится 0.0.0.0, тогда служба принимает соединения на всех интерфейсах.

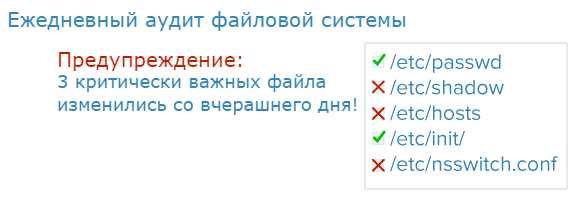

Аудит файлов и система обнаружения вторжений

Аудит файлов — процесс сравнения состояния текущей системы с записями файлов и характеристиками вашей системы, когда она находится в исправном состоянии. Метод применяется для обнаружения изменений при которых нужна авторизация.

Система обнаружения вторжений (IDS) — часть программного обеспечения, которая контролирует систему или сеть на несанкционированные действия. Многие хостинговые IDS используют аудит файлов как метод проверки на изменения в системе.

Как аудит файлов повышает безопасность?

Подобно аудиту обслуживания серверов из примера выше, это очень полезный метод повышения защиты. Периодически проводить аудит файлов может сетевой администратор или это можно делать автоматически с помощью IDS.

Аудит файлов — один из немногих способов увериться в том, что ваша файловую систему не изменена кем-либо из пользователей или процессом. По многим причинам, взломщики часто хотят остаться незамеченными, чтобы использовать сервер в течение долгого времени. Они могут заменить файлы во взломанной версии. Ведение файлового аудита подскажет вам, какие файлы были изменены, это позволит быть уверенным в целостности вашей серверной среды.

Насколько сложно реализовать аудит файлов?

Внедрение IDS или проверка файлов может оказаться сложным процессом. Начальная настройка включает описание всех нестандартных изменений, которые вы сделали на сервере и всех путей, которые нужно исключить.

Проведение аудита делает повседневное управление серверами более трудоемким. Это усложняет процедуры обновления, так как вам нужно будет повторно проверять систему до запуска обновлений и после их установки, чтобы поймать изменения в версии программного обеспечения. Кроме этого, вам придется загружать отчеты в хорошо защищенное место, чтобы документы аудита не смог изменить злоумышленник.

С одной стороны аудит — это нагрузка на администрирование, с другой — это надежный способ защитить ваши данные от изменений.

Изолированная среда выполнения

Способ запуска компонентов системы в их собственном выделенном пространстве.

С помощью песочницы можно отделить ваши дискретные компоненты приложений на отдельные серверы. Уровень изоляции в значительной степени зависит от системных требований приложений и их места в вашей инфраструктуре.

Как изолированная среда выполнения повышает безопасность?

Разделяя ваши процессы в отдельные среды выполнения, вы повышаете способность быстро изолировать любые возможные угрозы. Подобно отсекам в кораблях, которые сдерживают бреши в корпусе и не дают судну утонуть, разделенные компоненты серверной инфраструктуры помогут отрезать взломщику доступ к другим частям системы.

Насколько сложно реализовать изолированную среду?

В зависимости от вида оболочки, которую вы выберите, изоляция может оказаться простой процедурой. Упаковывая ваши компоненты в контейнеры, вы сможете быстро достичь хороших показателей изоляции.

Настройка среды chroot для каждой части дает определенный уровень изоляции, но не полный. Лучший вариант — перемещение компонентов на выделенные машины, это значительно проще, но более затратно.

Технологии и меры, описанные выше — лишь некоторые усовершенствования, которые вы можете сделать, чтобы обезопасить ваши серверы. Важно отметить, что внедрение подобных способов защиты очень важно и чем раньше тем лучше, потому что чем дольше вы ждете, тем менее эффективны средства безопасности.

В данной статье мы рассматриваем вопрос защиты сервера с теоретической точки зрения. Будем рады дополнениям от практиков. Давайте составим полезный мануал вместе!

Расскажите, какие меры защиты используете вы в своей практике и почему считаете их эффективными?