Как понять, что за вами следят через ваш компьютер. Смотрим на батарею, проверяем веб-камеру — и не паникуем

За пользователями ПК довольно легко следить — но и раскрыть такую слежку не так уж сложно. Чтобы засечь шпионов в вашем компьютере, достаточно свериться с десятком простых пунктов. Например, присмотреться к тому, как ваше устройство держит заряд и мигает лампочками.

Наверняка иногда вам кажется, что с вашим компьютером что-то неладно: то ли на рабочем столе что-то изменилось, то ли батарея разряжается быстрее, чем раньше. Разумеется, часто речь идёт о лёгкой степени паранойи (насмотрятся своих детективов и переживают почём зря), но иногда в вашем ПК действительно кто-то живёт.

Самое время определить, есть ли на вашем устройстве шпионские программы и не перехватил ли кто-то управление. Вот 10 признаков того, что вам не повезло.

1. ПК быстро разряжается

Если на вашем устройстве в фоновом режиме работает какое-то программное обеспечение, о котором вы не знаете, оно использует мощность его центрального процессора. Среди таким программ могут быть шпионские или вредоносные программы.

Кроме того, ваш ноутбук может быстро терять заряд, если он заражён вирусом или кто-то майнит на нём криптовалюту без вашего ведома. Из-за этого ноутбуки разряжаются быстрее, чем обычно.

Впрочем, майнеры чаще используют мощность графического процессора, поэтому засечь их может быть не так легко.

2. ПК медленно работает

Если ваш компьютер довольно новый, но внезапно начал работать гораздо медленее, чем раньше, это тоже может вызывать подозрения. Такое замедлениие может быть вызвано заражением вредоносной программой, такой как компьютерный червь или троянский конь.

Чаще всего такие программы попадают на компьютер, замаскировавшись под легальное ПО и потребляют много ресурсов процессора.

Но тревожиться о вирусах и шпионах только из-за медленной работы компьютера не стоит. В наши дни даже обычный браузер использует максимум доступной памяти, а Windows постоянно автоматически обновляется сама собой. На фоне всех этих процессов троян заметить сложно, зато майнеров — можно.

3. Появляется много всплывающих окон

Если по всему экрану вы видите всплывающие окна и плагины, это может значить, что вы заразили ПК рекламным вирусом.

Правда, зачастую это просто рекламные и фишинговые окна, от которых можно избавиться при помощи программ и расширений вроде AdBlock.

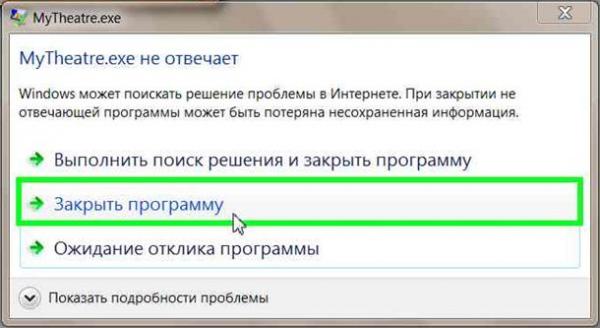

4. Программы часто «вылетают»

Если у вас на ПК часто зависают или аварийно завершают работу программы, это тоже может быть связано с проделками хакеров. Дело в том, что некоторые системы для сбора информации встраиваются в код программ и могут тормозить их работу.

К тому же, проблемы с «крашами» могут вызывать компьютерные черви, которые сейчас, к счастью, уже не очень-то популярны у злоумышленников.

5. Веб-камера сама начинает запись

Если вы заметили, что ваша огонёк у вашей веб-камеры или микрофона загорелся и запись началась сама собой, это особый повод для тревоги. Таким образом злоумышленники могут не просто украсть ваши данные, но и получить образец вашего голоса, сохранить фото и видео с вами.

Тут есть своя проблема. Часто заметить то, как камера или микрофон начали запись, просто невозможно: всё происходит скрытно. Поэтому если вы действительно переживаете, что кто-то запишет вас без спроса, стоит заклеить камеру или обзавестись шторкой для веб-камеры. А микрофон включать только при необходимости.

6. Лампочка мигает

Помимо индикатора работы веб-камеры на ноутбуках могут быть и другие «огоньки». Например, лампочки могут отображать отправку и получение данных с компьютера и на компьютер.

Если кто-то ещё получил доступ к вашему устройству, вы можете заметить, что индикатор отправки и получения мигает, даже если вы никому ничего не отправляете и вообще не пользуетесь интернетом. Это может значить, что вирус или шпионское ПО выгружает данные с вашего компьютера без вашего ведома.

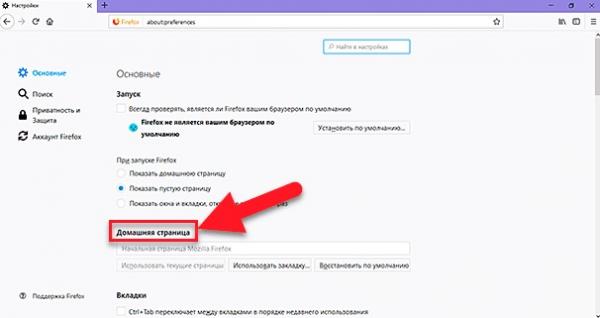

7. Домашняя страница выглядит не так, как обычно

Ещё один тревожный знак — домашняя страница вашего браузера. В наши дни для многих пользователей это уже и не показатель: для них интернет начинается со встроенной страницы с ссылками.

Но если вы по старинке используете одну и ту же заданную вами же домашнюю страницу, стоит напрячься, если она отличается от того, что вы привыкли видеть. Это может значить, что ваш компьютер заражён и перенаправляет вас не на те сайты, которые вы хотели бы видеть.

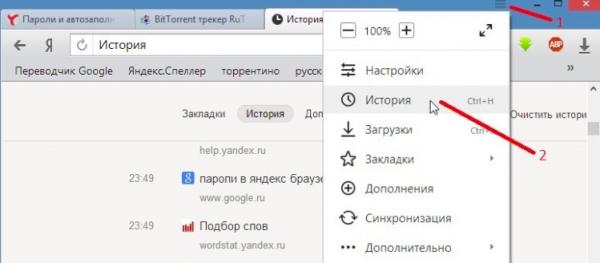

8. В истории браузера что-то не то

Иногда стоит проверить историю своего браузера и посмотреть, все ли сайты в этом списке вам знакомы. Скорее всего, вы не найдёте ничего особенного.

Но если в истории окажутся страницы, на которые вы точно не заходили, это может быть признаком того, на что вам нужно обратить внимание. Подозрительная активность браузера может означать, что кто-то пытался получить доступ к вашим данным.

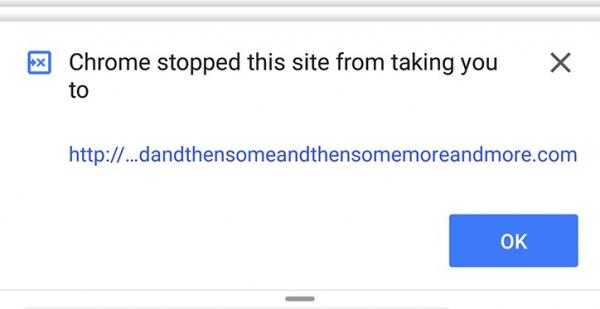

9. Автоматическое перенаправление

Если вы что-то ищете в Google и он перенаправляет вас на незнакомый и подозрительный сайт вместо того, чтобы показать результаты поиска, это проблема. То же относится и к случаям, когда вы пытаетесь зайти на привычную страницу, но в браузере открывается совсем другое окно.

В этом случае стоит проверить расширения вашего браузера и удалить те, которые вам не нужны или которые вы вообще не устанавливали сами.

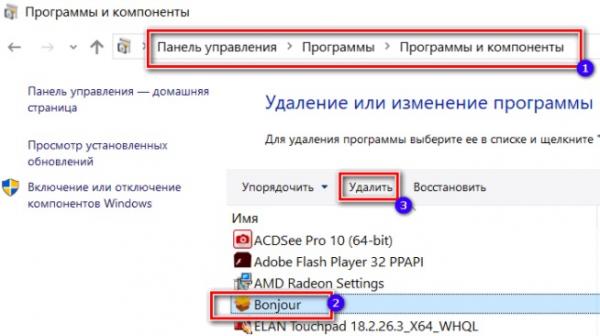

10. На ПК появились новые программы

Один из наиболее распространённых способов следить за вами через компьютер — использование вредоносных программ. Поэтому стоит изредка заглядывать в список программ, установленных на вашем ПК, сортируя их по дате добавления. Если вы видите что-то новенькое, чего вы сами никогда не скачивали, стоит погуглить, что это такое.

Если программа не сертифицирована и не нужна для правильного функционирования вашего ПК, её и все относящиеся к ней папки и файлы нужно удалить. И обязательно проверить компьютер с помощью антивируса.

Как обезопасить себя и свой ПК?

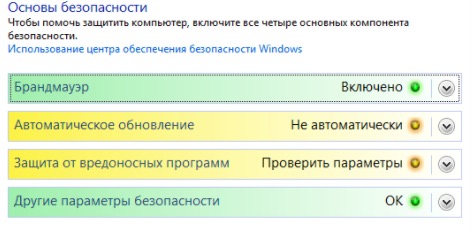

Правила безопасности в интернете очень простые — но почему-то к ним прислушиваются не все. Так, многие пользователи не решаются обновлять систему вовремя, хотя это и есть основной залог безопасности. С каждым обновлением ваш компьютер больше «узнаёт» об опасностях и учится им противостоять.

Кроме того, стоит избегать подозрительных сайтов, не открывать электронные письма от незнакомых отправителей и не переходить по ссылкам, не зная, куда именно они ведут.

Кроме того, специалисты советуют установить надёжную антивирусную программу и регулярно проверять компьютер с её помощью.

В общем и целом, если на ПК стоит Windows 10 и у вас нет привычки заходить на странные сайты и скачивать пиратские программы, то не стоит так уж переживать. В новых операционных системах как правило встроены неплохие антивирусы, защитники и брандмауэры, главное — не отключать их и давать системе вовремя обновляться.

Кстати, следить за вами могут не только мошенники, но и корпорации — и это тоже не очень здорово. Во-первых, через них ваши данные может увидеть кое-кто ещё (привет, ФСБ), а во-вторых — вас замучают рекламой.

Поэтому самое время разобраться ещё и со смартфоном. Ведь, если у вас Android, то ваши данные хранятся у Google: от маршрутов до разговоров, которые можно прослушать на соответствующей странице.

А владельцам айфонов тем более стоит заглянуть в настройки. Далеко не всем приложениям нужен тот доступ, который вы выбирали по умолчанию. А ещё стоит решить, отправлять ли ваши беседы с Siri посторонним людям для анализа (да, это тоже нужно настроить вручную).

Как узнать есть ли прослушка на компьютере?

Данная статья носит ознакомительный характер, описывая вероятные причины, почему могут прослушивать компьютер, способы организации прослушки на компьютере и варианты ее устранения. С полным перечнем услуг, предоставляемых компанией ОХРАННЫЙ ХОЛДИНГ Вы можете здесь.

В наше время передовых технологий без телефонов и компьютеров просто не обойтись. Компьютеры есть у всех, если не дома, то на работе точно. Именно в компьютере хранится вся важная информация: документы, договора, личные данные. С одной стороны удобно, а с другой существует риск попадания важной информации в чужие руки. Ведь весь обмен данными происходит через интернет. Дабы раздобыть конфиденциальные данные злоумышленники придумывают различные способы считки информации.

Почему могут прослушивать ваш компьютер?

Злоумышленники могут прослушивать ваш компьютер с целью заполучения информации как личного характера, так и коммерческого:

Киберпреступники задействуют различные методы прослушки с использованием специальных технических средств – аудио и видеоустройств.

Как ведется прослушка на компьютере

Не все компьютерные специалисты могут сразу распознать прослушку и «вылечить» компьютер. Для обнаружения «закладок» используют детекторы слежения.

Как устранить прослушку на компьютере?

На первом этапе сделать разборку компьютера на выявление инородного приспособления (жучка). На втором этапе провести проверку системы: пересмотреть все закладки, ярлыки, незнакомые файлы. И на третьем этапе, обратиться к опытным специалистам по технической защите информации.

Как обезопасить компьютер от прослушки

Чтобы избежать прослушку нужно придерживаться общих рекомендаций.

Заподозрили, что в вашей компании происходит утечка информации? Можете самостоятельно проверить, установлены ли в вашем офисном помещении прослушивающие устройства. Для этого внимательно осмотрите кабинет. Как правило, «жучки» устанавливают под сидениями офисных столов и кресел, прячут в офисной технике, декоративных фигурках или в цветочном горшке.

Рекомендуем не испытывать судьбу и заказать профильную услугу у настоящих профессионалов. ОХРАННЫЙ ХОЛДИНГ предлагает свои услуги в сфере технической защиты информации. Мы используем современное оборудование и приборы для обнаружения скрытых устройств. Наши эксперты с многолетним успешным опытом работы, предотвратят и исключат любую попытку несанкционированного доступа к вашей информации.

Для этого сотрудники оснащены полным комплектом необходимых технических средств. Например, анализатор спектра, тепловизор, детектор скрытых видеокамер, нелинейный локатор и т.д. Также сотрудники, предоставляющие услуги технической защиты информации, выполняют сканирование линий связи, блокировку работы скрытых диктофонов, сопровождение конфиденциальных переговоров.

Компания ОХРАННЫЙ ХОЛДИНГ не предоставляет услуги по поиску утерянных/украденных мобильных телефонов. Решение таких вопросов – в компетенции сотрудников правоохранительных органов. Кроме этого, компания не занимается прослушкой телефонных разговоров и не предоставляет информацию о местонахождении владельца телефона без его согласия. Сервисов, предлагающих последнюю услугу, в современном интернет-пространстве великое множество, однако ни одно из них не гарантирует указание точных координат человека. В наших статьях указаны способы, с помощью которых можно самостоятельно проверить помещение на наличие прослушивающих устройств или защитить свой телефон. Благодарим за понимание.

Можно ли через ноутбук прослушивать разговоры

В ближайшие 24 часа эта новость может появится на cnet.com, zdnet.com, securityfocus.com, но есть шанс, что заинтересованным лицам удастся предотвратить распространение такой взрывоопасной информации.

Сногсшибательная новость заключается в том, что любой компьютер, собраный после 1993 года и подключенный к сети с помощью Ethernet, можно удаленно прослушать и снять с него любую информацию, причем количество firewall-ов, шлюзов, маршрутизаторов между жертвой и хакером не имеют никакого значения. Кроме того, можно точно установить где и по какому адресу находится этот компьютер. Отныне никто не может чувствовать себя в безопасности!

Эта информация станет достоянием общественности благодаря невероятному стечению обстоятельств. Если бы не случай, она могла бы еще десятки лет находится в тайне и позволять неизвестным лицам (или группе лиц) безнаказанно заниматься тайной слежкой без риска быть обнаруженными.

Впрочем, обо всем по порядку.

Студент Киевского Государственного Университета им Т. Шевченко Иванов (он попросил не разглашать его настоящее имя, справедливо опасаясь за собственную жизнь) окончил с «красным дипломом» факультет кибернетики и был приглашен на стажировку в Tokyo Institute of Technology, на проект по созданию кодеков для систем беспроводной связи нового поколения.

Как-то раз, коротая дождливый японский вечер в лаборатории университета, Иванов скуки решил проанализировать на спектроанализаторе композиции альбома Bariken. Какого же было его удивление, когда в спектрограмме трэке «Minka part-2» он увидел линии и кривые, знакомые ему по изучению принципов работы системы модуляции QPSK.

Иванов решил демодулировать композицию и посмотреть, какую информацию он сможет извлечь. Для этого он переслал файл на соседний компьютер, собираясь воспользоваться установленным там специальным программным обеспечением. Какого же было его удивление, когда чувствительная широкополосная антенна, стоящая в углу лаборатории, стала регистрировать периодические всплески электромагнитного излучения регулярной структуры.

Взяв антенну в руки, Иванов принялся обходить лабораторию по часовой стрелке. Сигналы определенно исходили откуда-то из области его рабочей станции и от того компьютера, куда он переслал MP3-файл!

По истечении двух месяцев, Иванов понял, что MP3-файл содержит в себе особый бинарный код, который обладает повышенной избыточностью и благодаря этому не сжимается никакими известными методами компрессии, оставаясь неизменным и в виде MP3, и в виде WAV. и в виде ZIP-файла. Определенно, этот бинарный код имел отношение к тем странным электромагнитным сигналам, которые начал издавать его компьютер тем роковым вечером. Чувствуя, что в одиночку ему не справится, Иванов поделился своей находкой со своим соучеником Петровым, который когда-то занимался разработкой драйверов сетевых устройств для Windows NT, а сейчас занимался написанием прошивок для телефонов Motorolla.

Иванов послал Петрову по email роковой MP3-файл и посоветовал использовать телефон Motorollа в инженерном режиме для регистрации электромагнитных колебаний. Шокированный Петров тут же ответил Иванову, посоветовал никому об этом не рассказывать, файл больше никому не посылать и вообще держать рот на замке.

Помоги распространить правду! Перешли эту ссылку друзьям и знакомым!

Поясню (со слов Петрова): Научитесь читать между строк. Подумайте, зачем давать имя собственное такому очевидному техническому решению и долгое время продвигать его в качестве стандарта? А дело в том, что само применение технологии TokenRing способствует возникновению индукции. Ведь даже если сетевой шнур распрямлен, то всё равно зачастую все компьютеры объединены в одно большое кольцо. Собственно говоря, сам стандарт TokenRing опубликовали затем, чтобы стимулировать пользователей и администраторов объединять компьютеры в кольца.

Могут ли злоумышленники прослушивать телефон и как они это делают

Содержание

Содержание

Казалось бы, как возможно прослушать телефон в эпоху криптографии всех сообщений и разговоров. Но ведь технологии работают не только во благо: раз есть новый способ шифрования, значит появится и новый способ взлома. И речь даже не о спецслужбах, а о простых злоумышленниках с гораздо более скромными возможностями.

Для начала определим тип нарушителя и его возможности.

| Внутренний нарушитель | Близкие друзья или родственники | Имеют доступ к телефону, могут установить или запустить приложение пока владелец упустил устройство из вида. |

| Внешний нарушитель | Скрипт-кидди | Неквалифицированный хакер, который использует готовые программы и скрипты, но не разбирается в технологиях |

| Хакерские группировки |