На каком языке можно написать вирус?

Простой 12 комментариев

C / C++,python и др.

Любые.

Можно.

А если честно, если вы задаете такие вопрос, то вам еще рано браться за такое.

Автор запретит те языки, на которых можно написать вирусы, и его система будет защищена.

Для начала нужно хоть что-то знать про компиляцию, чтобы таких вопросов не появлялось.

Под линукс вирус можно написать точно так же, как и под виндоуз. И олень, который не поставил антивирус на винде, и подвержен атакам, точно так же в linux введёт рут пароль для запуска того же вируса, и никакие разграничения прав ему не помогут.

Отличия вирусов на винде и на лине только в том, что использовать можно разные дыры, так как в разных осях они разные. В винде конечно поболее их.

Немного не так.

Ранее вредонос был сам в себе и делал все дела самостоятельно, нынче пишутся и распространяются в основном загрузчики и их задача только запуститься и скачать всё остальное с сервера управления.

Так как при таком подходе, не нужно придумывать соц. инженерное обоснование «почему файл WORD весит 100 мегабайт» то и вирусмейкеры не ограничены размером файлов а значит нет смысла ограничивать себя в фантазии и функциональности основного модуля зловреда.

нженерное обоснование «почему файл WORD весит 100 мегабайт»

Пишем свое вредоносное ПО. Часть 1: Учимся писать полностью «не обнаружимый» кейлогер

Хакерский мир можно условно разделить на три группы атакующих:

1) «Skids» (script kiddies) – малыши, начинающие хакеры, которые собирают известные куски кода и утилиты и используя их создают какое-то простое вредоносное ПО.

2) «Byuers» — не чистые на руку предприниматели, тинэйджеры и прочие любители острых ощущений. Покупают услуги по написанию такого ПО в интернете, собирают с ее помощью различную приватную информацию, и, возможно, перепродают ее.

3) «Black Hat Сoders» — гуру программирования и знатоки архитектур. Пишут код в блокноте и разрабатывают новые эксплоиты с нуля.

Может ли кто-то с хорошими навыками в программировании стать последним? Не думаю, что вы начнете создавать что-то, на подобии regin (ссылка) после посещения нескольких сессий DEFCON. С другой стороны, я считаю, что сотрудник ИБ должен освоить некоторые концепты, на которых строится вредоносное ПО.

Зачем ИБ-персоналу эти сомнительные навыки?

Знай своего врага. Как мы уже обсуждали в блоге Inside Out, нужно думать как нарушитель, чтобы его остановить. Я – специалист по информационной безопасности в Varonis и по моему опыту – вы будете сильнее в этом ремесле если будете понимать, какие ходы будет делать нарушитель. Поэтому я решил начать серию постов о деталях, которые лежат в основе вредоносного ПО и различных семействах хакерских утилит. После того, как вы поймете насколько просто создать не детектируемое ПО, вы, возможно, захотите пересмотреть политики безопасности на вашем предприятии. Теперь более подробно.

Для этого неформального класса «hacking 101» вам необходимы небольшие знания в программировании (С# и java) и базовое понимание архитектуры Windows. Имейте ввиду, что в реальности вредоносное ПО пишется на C/C++/Delphi, чтобы не зависеть от фреймфорков.

Кейлогер – это ПО или некое физическое устройство, которое может перехватывать и запоминать нажатия клавиш на скомпрометированной машине. Это можно представить как цифровую ловушку для каждого нажатия на клавиши клавиатуры.

Зачастую эту функцию внедряют в другое, более сложное ПО, например, троянов (Remote Access Trojans RATS), которые обеспечивают доставку перехваченных данных обратно, к атакующему. Также существуют аппаратные кейлогеры, но они менее распространены, т.к. требуют непосредственного физического доступа к машине.

Тем не менее создать базовые функции кейлогера достаточно легко запрограммировать. ПРЕДУПРЕЖДЕНИЕ. Если вы хотите попробовать что-то из ниже следующего, убедитесь, что у вас есть разрешения, и вы не несёте вреда существующей среде, а лучше всего делать это все на изолированной ВМ. Далее, данный код не будет оптимизирован, я всего лишь покажу вам строки кода, которые могут выполнить поставленную задачу, это не самый элегантный или оптимальный путь. Ну и наконец, я не буду рассказывать как сделать кейлогер стойким к перезагрузкам или пытаться сделать его абсолютно не обнаружимым благодаря особым техникам программирования, так же как и о защите от удаления, даже если его обнаружили.

Для подключения к клавиатуре вам всего лишь нужно использовать 2 строки на C#:

Вы можете изучить больше про фунцию GetAsyncKeyState на MSDN:

Для понимания: эта функция определяет нажата клавиш или отжата в момент вызова и была ли нажата после предыдущего вызова. Теперь постоянно вызываем эту функцию, чтобы получать данные с клавиатуры:

Что здесь происходит? Этот цикл будет опрашивать каждые 100 мс каждую из клавиш для определения ее состояния. Если одна из них нажата (или была нажата), сообщение об этом будет выведено на консоль. В реальной жизни эти данные буферизируются и отправляются злоумышленнику.

Умный кейлогер

Погодите, а есть ли смысл пытаться снимать всю подряд информацию со всех приложений?

Код выше тянет сырой ввод с клавиатуры с любого окна и поля ввода, на котором сейчас фокус. Если ваша цель – номера кредитных карт и пароли, то такой подход не очень эффективен. Для сценариев из реального мира, когда такие кейлогеры выполняются на сотнях или тысячах машин, последующий парсинг данных может стать очень долгим и по итогу потерять смысл, т.к. ценная для взломщика информация может к тому времени устареть.

Давайте предположим, что я хочу заполучить учетные данные Facebook или Gmail для последующей продажи лайков. Тогда новая идея – активировать кейлоггинг только тогда, когда активно окно браузера и в заголовке страницы есть слово Gmail или facebook. Используя такой метод я увеличиваю шансы получения учетных данных.

Вторая версия кода:

Этот фрагмент будет выявлять активное окно каждые 100мс. Делается это с помощью функции GetForegroundWindow (больше информации на MSDN). Заголовок страницы хранится в переменной buff, если в ней содержится gmail или facebook, то вызывается фрагмент сканирования клавиатуры.

Этим мы обеспечили сканирование клавиатуры только когда открыто окно браузера на сайтах facebook и gmail.

Еще более умный кейлогер

Давайте предположим, что злоумышленник смог получить данные кодом, на подобии нашего. Так же предположим, что он достаточно амбициозен и смог заразить десятки или сотни тысяч машин. Результат: огромный файл с гигабайтами текста, в которых нужную информацию еще нужно найти. Самое время познакомиться с регулярными выражениями или regex. Это что-то на подобии мини языка для составления неких шаблонов и сканирования текста на соответствие заданным шаблонам. Вы можете узнать больше здесь.

Для упрощения, я сразу приведу готовые выражения, которые соответствуют именам логина и паролям:

Эти выражения здесь как подсказка тому, что можно сделать используя их. С помощью регулярных выражений можно искать (т найти!) любые конструкции, которые имеют определенный и неизменный формат, например, номера паспортов, кредитных карт, учетные записи и даже пароли.

Действительно, регулярные выражения не самый читаемый вид кода, но они одни из лучших друзей программиста, если есть задачи парсинга текста. В языках Java, C#, JavaScript и других популярных уже есть готовые функции, в которые вы можете передать обычные регулярные выражения.

Для C# это выглядит так:

Где первое выражение (re) будет соответствовать любой электронной почте, а второе (re2) любой цифро буквенной конструкции больше 6 символов.

Бесплатно и полностью не обнаружим

В своем примере я использовал Visual Studio – вы можете использовать свое любимое окружение – для создания такого кейлогера за 30 минут.

Если бы я был реальным злоумышленником, то я бы целился на какую-то реальную цель (банковские сайты, соцсети, тп) и видоизменил код для соответствия этим целям. Конечно, также, я запустил бы фишинговую кампанию с электронными письмами с нашей программой, под видом обычного счета или другого вложения.

Остался один вопрос: действительно такое ПО будет не обнаруживаемым для защитных программ?

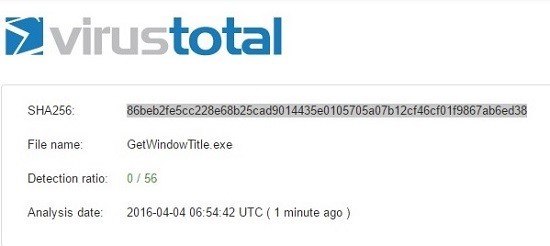

Я скомпилировал мой код и проверил exe файл на сайте Virustotal. Это веб-инструмент, который вычисляет хеш файла, который вы загрузили и ищет его в базе данных известных вирусов. Сюрприз! Естественно ничего не нашлось.

В этом основная фишка! Вы всегда можете менять код и развиваться, будучи всегда на несколько шагов раньше сканеров угроз. Если вы в состоянии написать свой собственный код он почти гарантированно будет не обнаружим. На этой странице вы можете ознакомиться с полным анализом.

Основная цель этой статьи – показать, что используя одни только антивирусы вы не сможете полностью обеспечить безопасность на предприятии. Нужен более глубинная оценка действий всех пользователей и даже сервисов, чтобы выявить потенциально вредоносные действия.

В следующих статья я покажу, как сделать действительно не обнаружимую версию такого ПО.

На каком языке можно написать вирус?

Простой 12 комментариев

C / C++,python и др.

Любые.

Можно.

А если честно, если вы задаете такие вопрос, то вам еще рано браться за такое.

Автор запретит те языки, на которых можно написать вирусы, и его система будет защищена.

Для начала нужно хоть что-то знать про компиляцию, чтобы таких вопросов не появлялось.

Под линукс вирус можно написать точно так же, как и под виндоуз. И олень, который не поставил антивирус на винде, и подвержен атакам, точно так же в linux введёт рут пароль для запуска того же вируса, и никакие разграничения прав ему не помогут.

Отличия вирусов на винде и на лине только в том, что использовать можно разные дыры, так как в разных осях они разные. В винде конечно поболее их.

Немного не так.

Ранее вредонос был сам в себе и делал все дела самостоятельно, нынче пишутся и распространяются в основном загрузчики и их задача только запуститься и скачать всё остальное с сервера управления.

Так как при таком подходе, не нужно придумывать соц. инженерное обоснование «почему файл WORD весит 100 мегабайт» то и вирусмейкеры не ограничены размером файлов а значит нет смысла ограничивать себя в фантазии и функциональности основного модуля зловреда.

нженерное обоснование «почему файл WORD весит 100 мегабайт»

Лучшие языки для хакеров

Неудивительно, что Python возглавляет наш список. Известный как язык программирования для взлома, Python действительно сыграл значительную роль в написании сценариев взлома, эксплойтов и вредоносных программ.

C и C ++ известны тем, что создают чрезвычайно быстрые эксплойты, которые выполняются на более низком уровне системы. Программирование на C также известно получением доступа к таким ресурсам, как память и системные процессы, после выполнения атаки и компрометации системы.

Некоторое время Javascript (JS) был языком сценариев на стороне клиента. С выпуском Node.js Javascript теперь поддерживает внутреннюю разработку, что создает жесткую конкуренцию PHP. Для хакеров это означает более широкое поле для использования.

Понимание Javascript дает вам более высокие привилегии в веб-эксплуатации, поскольку едва ли всемогущие веб-приложения используют Javascript или одну из его библиотек.

В течение долгого времени PHP доминирует в серверной части большинства веб-сайтов и веб-приложений. Даже популярные системы управления контентом (CMS), такие как WordPress и Drupal, работают на основе PHP.

Если вы занимаетесь веб-хакингом, то получение PHP было бы большим преимуществом. После последних обновлений до PHP 7.4.5 у нас все еще есть веб-сайты с более старыми версиями. Обладая отличными навыками, вы сможете использовать эти устаревшие библиотеки в большинстве веб-приложений.

Информационная безопасность

1.2K пост 22.8K подписчик

Правила сообщества

Обязательно к прочтению для авторов:

Обязательно к прочтению для всех:

Добавление ссылки разрешено если она не содержит описание коммерческих (платных) продуктов и/или идентификаторов для отслеживания перехода и для доступа не нужен пароль или оплата в т.ч. интернет-ресурсы, каналы (от 3-х тематических видео), блоги, группы, сообщества, СМИ и т.д.

Запрещены политические holy wars.

По решению модератора или администратора сообщества пользователь будет забанен за:

1. Флуд и оскорбление пользователя, в т.ч. провокация спора, флуда, холивара (высказывание без аргументации о конкретной применимости конкретного решения в конкретной ситуации), требование уже данного ответа, распространение сведений порочащих честь и репутацию, принижающих квалификацию оппонента, переходы на личности.

2. Публикацию поста/комментария не соответствующего тематике сообщества, в том числе обсуждение администраторов и модераторов сообщества, для этого есть специальное сообщество.

3. За обвинение в киберпреступной деятельности.

4. За нарушение прочих Правил Пикабу.

пишет такое он а стыдно мне.

КГ/АМ. Афтару, убейся об стену.

будто в цистерну с говном дрожжей на новый год кто-то накидал!

Скрытая реклама курсов видимо.

Уязвимость государственных веб-сайтов. Как зайти в администраторскую панель с помощью admin admin?

В декабре 2020 году мною были обнаружены уязвимости на государственных веб-сайтах такие как «Законодательство Российской Федерации» и «Мониторинг государственных веб-сайтов».

На веб-сайте «Законодательство Российской Федерации» было обнаружено, что логин и пароль для авторизации в администраторскую панель присвоен стандартный: admin (логин), admin (пароль). Также на этом веб-сайте была обнаружена отражённая XSS уязвимость.

На веб-сайте «Мониторинг государственных веб-сайтов» была обнаружена хранимая XSS уязвимость, которая позволит злоумышленнику перехватить cookie пользователей (в том числе администраторов, которые имеют функционал администрирования веб-сайтом) и пользоваться аккаунтами в своих личных целях!

Также данные уязвимости существуют и на других государственных веб-сайтах!

Боты FreakOut атакуют Linux-устройства через уязвимости

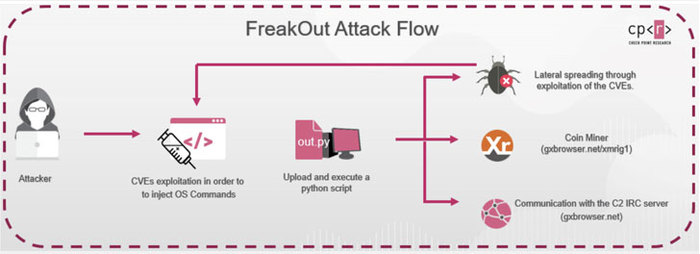

Новый Linux-зловред FreakOut приобщает зараженное устройство к ботнету, способному проводить DDoS-атаки и добывать Monero за счет мощностей своих жертв. Вредоносная программа проникает в систему посредством эксплуатации критических уязвимостей, для которых уже выпущены патчи.

Первые атаки FreakOut были обнаружены 8 января. За неполную неделю эксперты Check Point Software Technologies насчитали свыше 380 попыток эксплойта у своих клиентов — в основном в США (27%) и странах Западной Европы (24%). Чаще прочих зловред атаковал финансовые организации, госструктуры и медицинские учреждения.

Установлено, что для доставки новых ботов используются три уязвимости, позволяющие удаленно выполнить вредоносный код (все — 9,8 балла по CVSS):

CVE-2020-28188 — возможность внедрения команд в TOS, операционной системе от вендора сетевых накопителей TerraMaster;

CVE-2021-3007 — десериализация недоверенных данных в Zend Framework, популярном наборе библиотек для создания веб-приложений;

CVE-2020-7961 — десериализация недоверенных данных в Liferay Portal, CMS-системе с открытым исходным кодом, используемой для создания сайтов и порталов.

При успешной отработке эксплойта в систему со стороннего сервера загружается Python-скрипт — IRC-бот, обладающий широкими возможностями. Он способен по команде выполнять сканирование портов, собирать информацию, генерировать и отправлять пакеты данных, проводить анализ сети, создавать и нацеливать DDoS-поток типа flood, добывать криптовалюту с помощью майнера XMRig. Зловред также умеет распространяться на другие устройства по сети и атаковать мишени за ее пределами, используя все те же эксплойты.

Адрес командного сервера FreakOut жестко прописан в его коде. На этом сервере эксперты обнаружили записи, свидетельствующие о взломе 185 Linux-устройств.

Компания TerraMaster собиралась пропатчить TOS, выпустив версию 4.2.07 — она вышла в начале прошлого месяца. Обновление для Liferay Portal (7.2.1) тоже уже доступно. Проект Zend Framework больше не поддерживается, пользователям предлагается установить патч, созданный участниками Laminas Project.

Эксперты Check Point также рекомендуют принять дополнительные меры защиты:

Проверить Linux-устройства на наличие других уязвимостей и предельно обновить весь софт.

Использовать систему класса IPS для предотвращения эксплойтов.

Конечные устройства снабдить антивирусами или подписаться на услуги расширенной защиты, работающей на таком уровне.

Найден новый способ взлома кредитных карт VISA с обходом PIN-кода

Коллектив исследователей-хакеров, работающий в сфере безопасности, обнаружил уязвимость в платёжной системе кредитных карт VISA. Найденная уязвимость позволяет злоумышленнику, вооружённому двумя смартфонами с чипами NFC и некоторым специальным программным обеспечением, обходить защитный механизм запроса PIN-кода подтверждения проведения платежа.

Что это значит простыми словами? У каждой кредитной или дебетовой карты VISA есть настройка (параметр), хранящий пороговый размер денежной суммы, позволяющий проводить платёж без ввода пароля (PIN кода). Например, если задать порог как 100 рублей и купить мандаринку за 10 рублей, то платёжный терминал магазина не будет запрашивать у вас PIN код при оплате. Но если купить торт за 500 рублей, то терминал на кассе запросит у вас пароль (PIN код). Хакеры смогли найти лазейку, позволяющую обойти защитный механизм и проводить все платежи без запроса PIN кода. Да-да! Они могут бесконтактным способом, то есть по воздуху, снять любую сумму с карты VISA без запроса пароля PIN. Представляете масштаб бедствия?

Советуем без лишней надобности не доставать кредитные карты VISA из вашей шапочки из фольги. Всем удачи и добра!

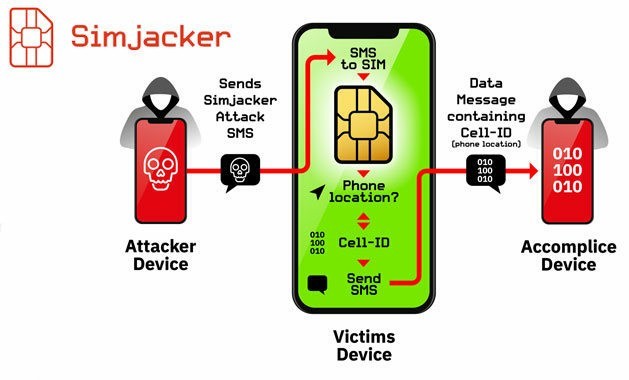

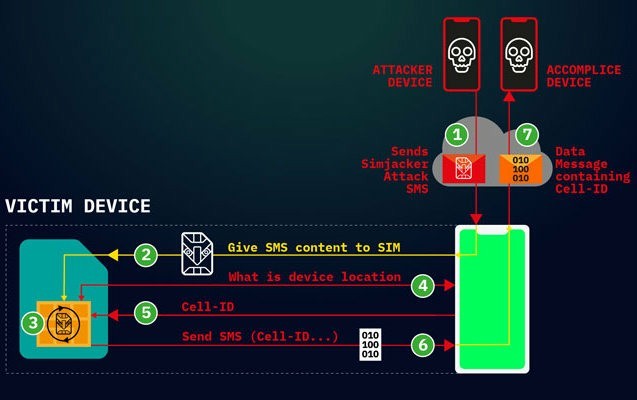

Про SIMJacker, вирусы через SMS и это все

Навеяно постом, а еще больше комментариями к нему, где «гуру» высказали свое авторитетное мнение: этой дыре сто лет, она не работает, она вообще не дыра, на симках нет исполняемого кода, КГ/АМ и далее со всеми остановками.

У меня для вас плохие новости: дыра есть и она работает, за что мы все должны отвесить низкий поклон алчным операторам, пихающим на SIM-карты свои «приложения», рукожопым разработчикам SIM Application Toolkit (STK) и Корпорации добра, которая выпустила дырявый «интерпретатор» для поддержки этой дряни.

Если у вас телефон на Android, то на нем есть приложение STK.apk (STK.apk и STK2.apk на двухсимочном). На iPhone тоже есть какое-то приложение, но не знаю как оно называется и как выглядит его иконка. Если его запустить, появится приложение с заголовком «Меню оператора» или что-то в таком ключе, управляющее «дополнительными сервисами» – «Хамелеон», «Живой баланс» и т.п. мусор.

Код для управления этими сервисами записан на SIM (да, Карл, на SIM есть исполняемый код!) и часть этого кода можно исполнить путем отправки на соответствующий смартфон (планшет, систему видеонаблюдения, запирающее устройство, трекер – всюду, куда воткнута SIM-карта) специального SMS-сообщения от оператора. Это был лишь вопрос времени, когда хакеры «подберут ключи» и смогут сами отправлять такие SMS, чтобы с их помощью управлять чужим устройством.

Как обезопасить себя, пока операторы не выпустят новые, исправленные SIM-карты (спойлер: никогда)? Если у вас на устройстве Android и есть рут – удалить, отключить, заморозить приложения STK.apk Это не повлияет на базовый функционал SIM-карты, т.е. вы по-прежнему сможете звонить, принимать звонки, посылать и получать SMS/MMS, а также шастать в Интернете. Не будут работать только «дополнительные сервисы» оператора.

Если же рута нет, это можно сделать через ADB, выполнив 2 команды:

pm disable-user com.android.stk2

Обладателям яблодевайсов, увы, ничего подсказать не могу – у вас идеальная закрытая экосистема, где производитель уже позаботился обо всех возможных потребностях клиентов. Вот своему производителю и задавайте вопросы, как жить дальше.

В SIM-картах найдена самая опасная уязвимость за историю мобильных сетей.

Специалисты в области кибербезопасности обнаружили критическую уязвимость в SIM-картах, позволяющую с помощью SMS взломать практически любой смартфон и следить за его владельцем. В зоне риска находятся обладатели устройств от Apple, ZTE, Motorola, Samsung, Google, HUAWEI и других компаний. Эксперты говорят, что это самый изощрённый тип атаки, из когда-либо существовавших в мобильных сетях.

Уязвимость, получившая название SimJacker, находится в программном обеспечении SIMalliance Toolbox Browser (S@T Browser), встроенном в большинство SIM-карт, которые используются мобильными операторами как минимум в 30 странах мира. Злоумышленники могут прибегнуть к ней независимо от марки устройства жертвы. По словам специалистов, этот эксплойт успешно используется хакерами последние несколько лет. Они зафиксировали реальные атаки на устройства практически всех производителей, включая Apple, Samsung, Google, HUAWEI и других. Взлому подвержены даже гаджеты интернета вещей с SIM-картами.

S@T Browser представляет собой приложение, которое устанавливается на SIM-карты, в том числе и на eSIM, как часть SIM Tool Kit (STK), и предназначено для того, чтобы мобильные операторы могли предоставлять своим клиентам разные базовые услуги. S@T Browser содержит ряд инструкций STK, таких как отправка сообщений, настройка звонков, запуск браузера, предоставление локальных данных, запуск по команде и отправка настроек, которые могут быть активированы сообщением.

Используя GSM-модем за 10 долларов, злоумышленники могут отправить на аппарат жертвы поддельное сообщение, содержащее вредоносный код. Это позволяет им:

• Получить местоположение целевого устройства и его IMEI

• Распространять любую информацию путём отправки поддельных сообщений от имени жертв

• Совершать звонки на платные номера

• Шпионить, приказав устройству позвонить по номеру телефона злоумышленника

• Загружать вредоносные программы, заставляя браузер устройства открывать вредоносные веб-страницы

• Получать информацию о языке на устройстве, заряде аккумулятора и т. д.

Во время атаки пользователь совершенно ничего не подозревает. Отличием SimJacker от других способов получения информации о местонахождении жертвы заключается в возможности выполнения действий, указанных выше. Эта атака также уникальна тем, что её не может определить антивирусное ПО, поскольку она содержит ряд инструкций, которые SIM-карта должна выполнять.

Все технические подробности этой уязвимости будут опубликованы в октябре этого года. По словам исследователей, одной из главных причин её существования сегодня — использование устаревших технологий в SIM-картах, спецификации которых не обновлялись с 2009 года. Специалисты уже сообщили о своём открытии в Ассоциацию GSM.

Источник: http://4pda.ru/2019/09/14/361610

Как удалить из Google информацию о себе

Google следит за нами, и это уже давно ни для кого не секрет. Следит как за нашим местоположением, так и за всеми действиями в интернете. Вы наверняка могли заметить, что стоит поискать в Сети информацию о каком-либо продукте или прочитать о нём статью, как вам тут же покажут соответствующую рекламу на YouTube. Если бы Google не собирала данные о своих пользователях, реклама не была бы персонализированной и, следовательно, просто не работала.

С одной стороны, кажется, что ничего плохого во всём этом нет. Ну собирает Google данные о нас, что же теперь, не пользоваться сервисами компании? Ведь благодаря этому ваше нахождение в интернете становится интереснее и полезнее: вам советуют то, что, скорее всего, вас заинтересует. Но если вспомнить недавний инцидент с индексацией Google Docs, закрадываются сомнения: а не сможет ли кто-то кроме Google получить данные о том, где вы живёте и чем увлекаетесь? Гарантий нет, так что стоит самостоятельно позаботиться о себе.

Что Google известно о вас

Первое и самое важное – это ваша геолокация. С помощью неё Google может отслеживать и записывать ваше местоположение, а уже на основе этих данных предлагать вам персонализированную рекламу. Вы можете перейти по ссылке и убедиться, что Google помнит даже те места, о которых вы, возможно, уже и сами забыли. В левом верхнем углу можно выбрать любую дату, и на карте будет показано, где вы были, во сколько и даже на каком транспорте передвигались.

Google хранит не только ваши поисковые запросы, но и список статей, что вы прочитали, профили людей в социальных сетях, страницы которых вы посещали. Убедитесь сами, перейдя по этой ссылке.

Данные о ваших контактах, ваши планы в календаре, будильники, приложения, которыми вы пользуетесь, ваши музыкальные предпочтения и даже уровень заряда аккумулятора – ещё один перечень данных о вас, которые Google собирает для показа более релевантной рекламы. Список всех данных можно посмотреть здесь.

Если вам знакома фраза «Окей, Google», поздравляем: ваши голосовые команды для управления смартфоном, а также голосовые поисковые запросы сохранены на серверах Google. Вы можете их прослушать, пройдя по этой ссылке. А если случится утечка данных, то, возможно, не только вы.

Для Google основная цель сбора данных о пользователях – персонализация рекламы, ведь именно на этом компания зарабатывает деньги. Вы можете узнать, что о ваших интересах и предпочтениях известно рекламодателям, и наконец избавиться от назойливой рекламы продукта, который вы когда-то по нелепой случайности решили найти в интернете.

Если вы пользуетесь смартфоном на Android, возможно, ваши фотографии и видео уже хранятся в облачном хранилище Google, а вы об этом даже не знаете, потому что автозагрузка могла быть включена по умолчанию. Не спешите удалять приложение Google Photo – это не исправит ситуацию. Все ваши фотографии продолжат улетать в облако и в случае утечки данных могут оказаться в открытом доступе. Google сама написала инструкцию о том, как отключить автозагрузку фотографий и видео на разных устройствах.

Вы замечали, как много ресурсов вашего компьютера съедает Google Chrome? Браузер собирает о вас данные и работает фоном даже после полного закрытия, а также хранит ваши файлы cookie. Как и для чего Google использует эти файлы, вы можете узнать здесь. Если вы не хотите, чтобы вкладки продолжали работу в фоновом режиме, перейдите в настройки браузера Chrome и в пункте «Система» уберите галочку напротив «Не отключать работающие в фоновом режиме сервисы при закрытии браузера». Это доступно только для Windows-версии, у пользователей macOS такого пункта в Chrome нет. Если вам нужно отключить сбор данных о вас и использование файлов cookie, внизу страницы нажмите на кнопку «Дополнительные настройки», перейдите в «Настройки контента» и отключите всё то, что не хотели бы рассказывать о себе и своих действиях.

Как удалить все данные о себе и запретить их дальнейший сбор

Для начала вам следует перейти по этой ссылке и отключить сбор тех данных, которые вы не хотите передавать Google и рекламодателям. Все пункты собраны в одном месте, что очень удобно.

Затем нужно удалить те данные о вас, которые ранее уже были собраны. Для этого перейдите по следующей ссылке, укажите период (для удаления сразу всех данных можно выбрать пункт «Всё время»), выберите сервисы по одному или сразу все сервисы Google и смело нажимайте на кнопку удаления.

Изменить ваше имя, дату рождения и другие личные данные вы можете здесь.

Также, если вы не используете Google Pay для бесконтактной оплаты покупок и не покупаете приложения в Google Play, проверьте, не хранится ли в Google ваша платёжная информация, которую тоже можно удалить.

PS4 Взломана версия 5.05

Хакер под ником Spectre выпустил исходный код программы взлома PlayStation 4 с прошивкой версии 5.05. Об этом он заявил в Twitter.

Отмечается, что взлом полностью открывает доступ к файловой системе консоли. Также он позволит запускать на ней сторонние приложения, вроде эмуляторов консолей прошлого поколения. Это также позволяет обойти антипиратскую защиту и запускать пиратские игры.

Взлом основан на уязвимости ядра системы, найденной хакером Qwertyoruiopz.

На данный момент актуальная версия ОС PS4 — 5.55.

В Сети уже можно найти несколько реализаций взлома и получения образа игры с диска. Судя по комментариям, не все из них работают должным образом, но положительный результат наблюдается часто.

В январе этого года хакеры заявили об успешном взломе PS4 с прошивкой версии 4.05, а также смогли запустить удаленную из магазина Sony игру P.T. Также на взломанной приставке удалось запустить Horizon: Zero Dawn, которая требует более поздней версии системы. До этого взломать удавалось лишь PS4 с версией 1.76.

Подросток заработал 36 тысяч долларов благодаря уязвимости в Google

Уругваец Эсекьель Перейра получит от Google более 36 тысяч долларов в награду за найденную уязвимость, которая могла ставить под угрозу внутренние системы компании

Это уже пятая и самая «прибыльная» уязвимость, найденная подростком в рамках инициативы компании по выявлению ошибок в ее ПО.

Перейра начал программировать в 11 лет, он самостоятельно выучил несколько языков программирования и участвовал в нескольких соревнованиях по программированию. В одном из них подросток выиграл поездку в штаб-квартиру Google в Калифорнии. Первый найденный баг принес ему 500 долларов, после чего он вошел в азарт и решил продолжить поиски, которые в итоге увенчались успехом.

Последнюю уязвимость Перейра нашел в начале этого года, но рассказать о ней остальному миру компания разрешила только недавно — после того как устранила опасность. На полученные деньги он планирует окончить один из американских вузов и получить степень магистра информатики, а также помочь матери оплатить счета.

Помимо Google, аналогичные программы денежного поощрения за найденные уязвимости имеют другие технологические гиганты и компании-разработчики видеоигр. Считается, что хакерам будет выгоднее сообщать о багах, а не использовать их для вредоносных атак.

Про взлом сайта

Вспомнил историю, хочу поделиться. Может кому то интересно, что значит «взлом сайта» и как это делают.

Однажды мне позвонил какой-то паренек.. 17 лет ему было. И представился как человек, взломавший мой сайт.

И действительно, парень вывел на свой кошелек все деньги с кошелька сайта. Он их мне вернул и рассказал про уязвимость.

К тому времени я уже забросил этот сайт.. Больше года им не занимался, и решил просто отдать его тому парню. Он согласился, но видимо ему сайт быстро надоел и уже через пару месяцев он перестал существовать.

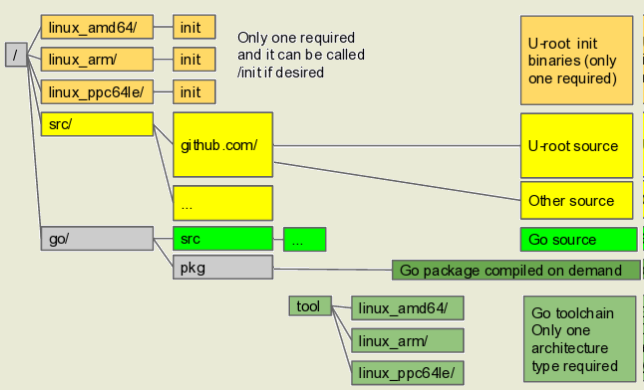

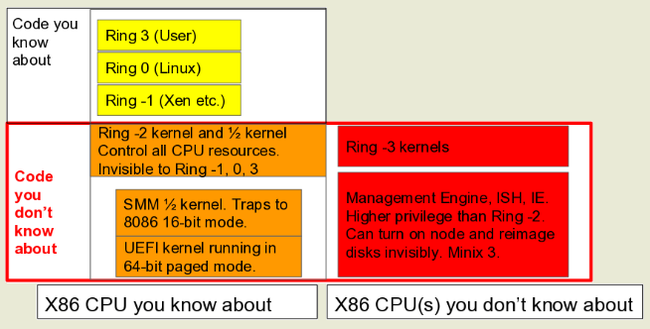

Google развивает открытую замену прошивкам UEFI

Рональд Минних (Ronald Minnich), основатель проекта CoreBoot, выступил на конференции LinuxCon с докладом, в котором рассказал о развиваемом компанией Google открытом проекте NERF (Non-Extensible Reduced Firmware). В рамках NERF предпринята попытка разработки прозрачной и открытой замены прошивкам UEFI, в основе которой использовано ядро Linux и урезанное программное окружение. Конечной целью является предоставление средств для замены или отключения всех прослоек, выполняемых вне основной операционной системы, и блокирование любой связанной с UEFI, SMM и Intel ME фоновой активности.

NERF также рассчитан на снижение векторов возможных атак, расширение возможностей по контролю за активностью прошивок, исключение излишней функциональности (например, TCP-стек и web-сервер), удаление встроенных механизмов обновления в пользу обновления из базового Linux-окружения. В состав NERF входит избавленный от блобов упрощённый вариант прошивки для Intel ME (Management Engine), урезанная прошивка для UEFI, код для отключения SMM, ядро Linux, образ initramfs c системой инициализации и инструментарием u-root, написанными на языке Go.

В прошивке для Intel ME оставлены только компоненты для начальной инициализации CPU, все остальные модули удалены при помощи инструментария me_cleaner (прошивка сокращена с 5 Мб до 300 Кб). Код обработчиков SMM (System Management Mode) также отключен и переведён на обработку прерываний SMI через ядро Linux. Прошивка для UEFI переведена на использование ядра Linux, наработок CoreBoot и инструментария u-root.

Таким образом, в u-root все утилиты предлагаются в исходных текстах, а для адаптации инструментария требуется лишь настройка компилятора. Компиляция занимает доли секунды и не приводит к ощутимым задержкам при вызове. Подобный подход позволяет сделать образ u-root универсальным и распространять единый образ корневой ФС для всех платформ, поддерживаемых компилятором языка Go (для каждой новой архитектуры требуется лишь подготовить 4 исполняемых файла, в одном образе могут содержаться сборки компилятора для разных архитектур). Дополнительно предусмотрены варианты c компиляцией всех утилит во время загрузки или поставки готовых сборок (для минимизации размера прошивки все утилиты могут быть собраны в один исполняемый файл, по аналогии с busybox).

В частности, ресурс WikiLeaks в этом году раскрыл сведения о разработке в ЦРУ имплантов для контроля за системой, внедряемых в прошивки UEFI. Современные прошивки сильно усложнены и включают многие атрибуты обычных ОС, включая TCP-стек, http-сервер, DHCP, драйверы, файловые системы и web-интерфейс. С учётом значительного размера кодовой базы прошивок UEFI, которая составляет около 2 млн строк кода, и недоступностью кода прошивок для независимого аудита, также возникают опасения о наличии в прошивках большого количества неисправленных уязвимостей.