Введение в службы удаленных рабочих столов

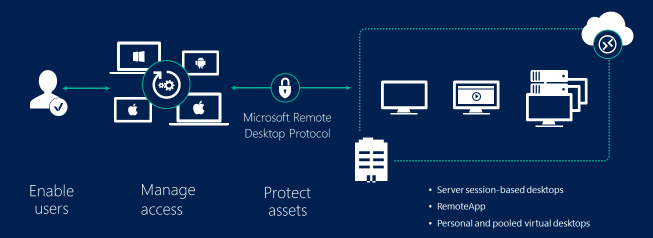

Службы удаленных рабочих столов (RDS) – это предпочтительная платформа для создания решений виртуализации для любых нужд конечных пользователей, включая доставку отдельных виртуализированных приложений, обеспечение безопасного доступа к мобильным и удаленным рабочим столам и предоставление конечным пользователям возможности запускать свои приложения и рабочие столы из облака.

Службы удаленных рабочих столов предлагают гибкость развертывания, экономическую эффективность и расширяемость — все это обеспечивается различными вариантами развертывания, включая Windows Server 2016 для локальных развертываний, Microsoft Azure для облачных развертываний и надежный набор партнерских решений.

В зависимости от среды и параметров можно настроить решение службы удаленных рабочих столов для виртуализации на основе сеансов, в качестве инфраструктуры виртуальных рабочих столов (VDI) или в виде комбинации из двух:

Эти средства виртуализации располагают дополнительной гибкостью, позволяющей публиковать для своих пользователей:

В средах, где эффективность затрат имеет решающее значение и вы хотите расширить преимущества развертывания полных рабочих столов в среде виртуализации на основе сеансов, вы можете использовать службы MultiPoint для обеспечения наилучшего соотношение цены и качества.

Благодаря этим опциям и настройкам можно гибко развертывать рабочие столы и приложения, необходимые вашим пользователям, удаленно, безопасно и экономически эффективно.

Дальнейшие действия

Ниже приведены некоторые шаги, которые помогут вам лучше понять службы удаленных рабочих столов и даже начать развертывание собственной среды:

Создание и развертывание развертывания служб удаленных рабочих столов

Развертывание служб удаленных рабочих столов — это инфраструктура для совместного использования приложений и ресурсов пользователями. В зависимости от опыта, который вы хотите предоставить, вы можете сделать его таким легким или сложным насколько вам нужно. Развертывания удаленных рабочих столов легко масштабируются. Можно увеличивать и уменьшать веб-доступ к удаленным рабочим столам, сетевой шлюз, посредник подключений и сервер узлов сеансов по желанию. Посредник подключений к удаленному рабочему столу можно использовать для распределения рабочей нагрузки. Аутентификация на основе Active Directory обеспечивает среду высокой безопасности.

Клиенты удаленного рабочего стола позволяют доступ из любого планшета, компьютера или телефона на Windows, Apple или Android.

В статье Архитектура служб удаленных рабочих столов см. подробное описание различных фрагментов, которые работают совместно для создания развертывания служб удаленных рабочих столов.

У вас есть существующее развертывание удаленного рабочего стола на предыдущую версию Windows Server? Ознакомьтесь с вариантами для перехода на WIndows Server 2016, где вы сможете воспользоваться новыми и лучшими функциями в плане производительности и масштабирования.

Хотите создать новое развертывание удаленного рабочего стола? Используйте следующие сведения для развертывания удаленного рабочего стола в Windows Server 2016.

Если вы партнер по размещению служб, заинтересованный в использовании удаленного рабочего стола для предоставления приложений и ресурсов клиентам или клиент который ищет кого-то для размещения ваших приложений, см. статью Хостинг-партнеры по размещению служб удаленных рабочих столов, чтобы узнать больше об оценке использования служб удаленных рабочих столов в Azure в качестве среды размещения, а также ознакомиться со списком партнеров, которые прошли ее.

Тюнинг типовых ролей Windows. Часть вторая: терминальный сервер и дедупликация

Продолжаем выжимать все соки из Windows-сервера. В этот раз я расскажу про настройку сервера удаленных рабочих столов, более известного как терминальный сервер. В качестве «вишенки на торте» остановимся еще на тюнинге системы дедупликации томов Windows.

Сервер удаленных рабочих столов

В инфраструктуре удаленных рабочих столов основной ролью является узел сеансов Remote Desktop Session Host (далее – RDSH). Начну с подбора аппаратной части для этой роли.

С процессором и памятью все довольно просто: больше памяти, больше процессоров высокой частоты и с большим кэшем – лучше. Чуть больше внимания стоит уделить дисковой подсистеме, ведь именно она часто является узким местом. Основную нагрузку на диски можно условно разделить на три группы:

системные файлы и приложения;

В целях увеличения быстродействия имеет смысл разнести эти группы по разным физическим дискам. Про файл подкачки уже упоминалось в предыдущей статье, а вот пользовательские профили потребуют некоторых манипуляций с реестром.

Для смены места хранения профилей нужно изменить следующий параметр реестра:

путь: HKLM\Software\Microsoft\Windows NT\CurrentVersion\ProfileList;

параметр: REG_EXPAND_SZ с именем ProfilesDirectory;

Тогда профили всех пользователей будут создаваться уже в другом месте.

Отдельно нужно отметить перемещаемые профили пользователей терминального сервера. Настроить их можно групповой политикой Конфигурация Windows – Административные шаблоны – Службы удаленных рабочих столов – Узел сеансов удаленных рабочих столов – Профили – Задать путь для перемещаемого профиля пользователя служб удаленных рабочих столов. В этой политике можно задать место для хранения профилей пользователей терминального сервера, но храниться будет лишь часть профиля. В частности AppData\Local останется на старом месте.

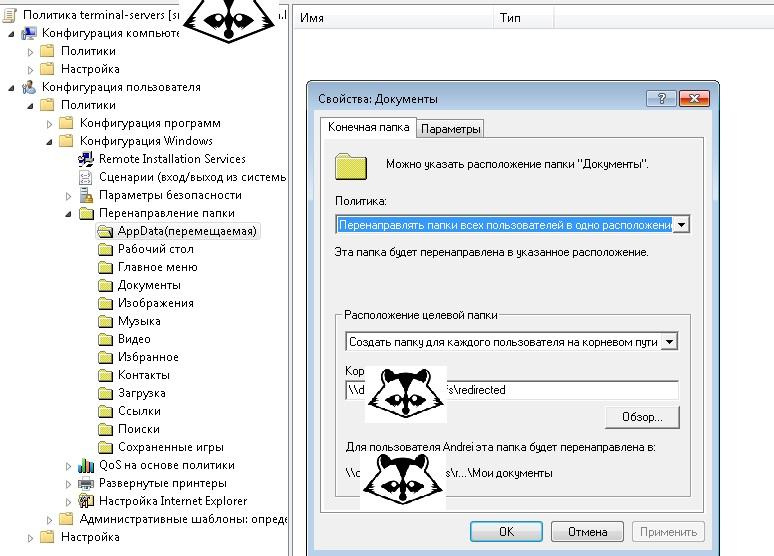

Помимо изменения места хранения профилей бывает полезно перенаправить ряд пользовательских папок в другое место. Как правило, это практикуется для быстродействия и настройки бэкапов – ведь «мои документы» и «рабочий стол» могут содержать важную информацию, но и не требуют повышенного быстродействия. Перенаправление удобно настраивается с помощью групповой политики.

Сама групповая политика настраивается в Конфигурация пользователя – Конфигурация Windows – Перенаправление папки, и для большинства папок пользовательского профиля можно указать альтернативное расположение.

Настройка политики перенаправления папок

Чтобы не было проблем с созданием папок и доступом в них, я обычно делаю следующие разрешения на ресурс с перенаправленными папками:

группа «Все» может создавать папки и читать. Разрешения применяются только для корневой папки;

создатель-владелец (owner) имеет полный доступ, но только к подпапкам и файлам;

Разрешения на сетевой ресурс с перенаправленными папками пользователей.

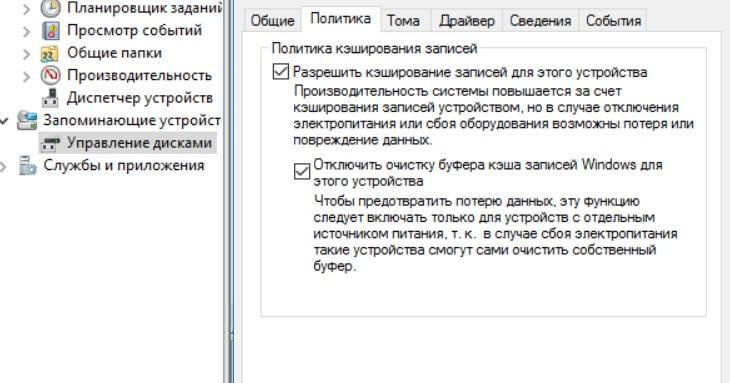

Одна из основных нагрузок на диск на сервере с ролью RDSH – синхронная запись. Причиной опять же являются пользователи: ведь при штатной работе идет регулярное обращение к профилю, а также загрузка-выгрузка пользовательских веток реестра (%userprofile%\ntuser.dat). Помимо создания разного рода производительных массивов оптимизировать производительность поможет кэш на запись.

Если у вас нет батарейки для RAID-контроллера, стоит подумать о ее приобретении или же безгранично верить бесперебойникам. Надо сказать, что кэш можно настраивать и через Windows – на вкладке «Политика» в свойствах диска в оснастке «Управление дисками».

Настройка кэша жесткого диска Windows.

Вторым потенциально узким местом является сетевая подсистема. В целях оптимизации не лишним будет по возможности разделить сеть на условный frontend и backend. Через frontend пустить пользовательские подключения, а через backend – подключения к другим серверам, в том числе и к хранилищам для перенаправленных папок и перемещаемых профилей.

Загрузка сети пользовательскими подключениями, как правило, минимальна, а для повышения производительности backend можно использовать объединение адаптеров (LACP) или установить в сервер десятигигабитные адаптеры.

В настройке самой операционной системы можно выделить следующие моменты:

по возможности стоит отключить фоновые процессы: такие как проверка орфографии, автосохранения, индексирование для поиска. Или хотя бы уменьшить их частоту;

также лучше уменьшить частоту проверок статуса приложений, обновлений и прочих синхронизаций;

меньше ненужных процессов и модулей – больше простора всему остальному. Проверить процессы и загружаемые модули можно с помощью встроенной утилиты msinfo32.exe и незабвенной Autoruns;

антивирус на терминальном сервере – не самая лучшая идея, достаточно ограничиться защитой периметра, SRP и регулярными обновлениями. Если же Пети и Не-Пети тревожат паранойю, то стоит хотя бы исключить из проверки часть временных папок: например, с файлами, которые создают системные сервисы и доверенные приложения;

если перенаправленные устройства, такие как воспроизведение звука, микрофон и прочие диски не используются – лучше их отключить.

отдельного упоминания заслуживают перенаправленные принтеры. По возможности лучше не использовать перенаправление принтеров, подключать уже с локального принтсервера. Если подключить не удается – используйте проброс принтеров с помощью штатного средства EasyPrint, без установки драйвера принтера. Ставить драйвер принтера стоит при крайней необходимости, и аккуратно – многие драйвера, особенно для старых принтеров, тянут с собой свои приложения, которые запросто могут и «уронить» службу печати;

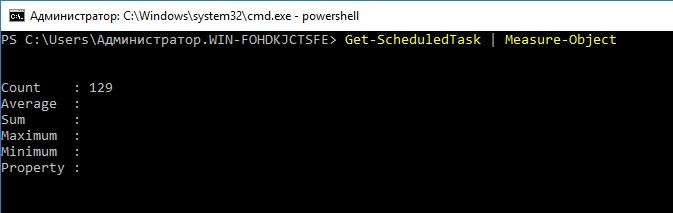

129 – именно столько назначенных заданий в свежеустановленной Windows 2016 + Office 2016.

Нельзя не упомянуть возможность терминального сервера под названием RemoteFX, настройка его поведения также влияет на быстродействие.

RemoteFX – это целый набор технологий, отвечающих за сжатие RDP, проброс устройств, работу с видеокартой и устройствами USB как в виртуальной машине, так и на терминальном сервере.

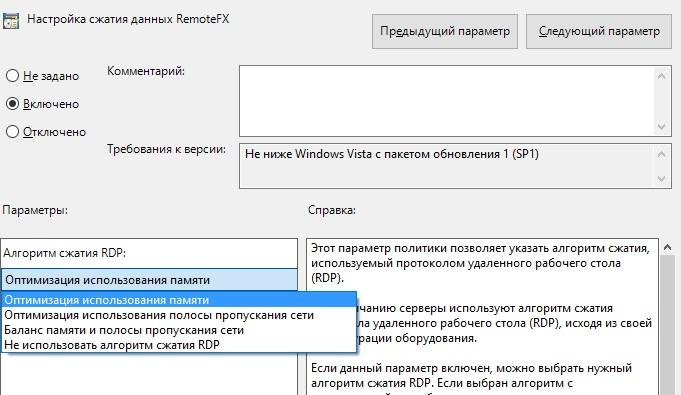

Полезной настройкой является сжатие RemoteFX. Искать ее можно в групповых политиках по адресу Конфигурация компьютера – Административные шаблоны – Компоненты Windows – Службы удаленных рабочих столов – Узел сеансов удаленных рабочих столов – Среда удаленных сеансов – Настройка сжатия RemoteFX.

Настройка сжатия RemoteFX через групповые политики.

Настройка имеет следующие варианты:

оптимизация использования памяти. Нагрузка на сервер небольшая, но повышаются требования к пропускной способности сети;

оптимизация использования полосы пропускания сети. Сеть загружена слабо, но расход памяти составляет около 2 МБ на сессию;

баланс памяти и полосы пропускания сети. Расход памяти составляет около 200 КБ на сессию;

При небольшом количестве пользователей изнутри локальной сети настройка мало влияет на быстродействие. Но когда пользователей много или если они удаленные, стоит задуматься о ее применении.

Рядом с этой настройкой находятся и другие опции, влияющие на быстродействие – тут и настройка кодировки, и настройка максимального разрешения экрана. Особенно интересной является настройка использования графического адаптера для отрисовки изображения – для всех сеансов службы удаленных рабочих столов используйте аппаратный графический адаптер по умолчанию. Начиная с Windows 2016, RemoteFX научился работать не только с виртуальными видеокартами в виртуальных машинах, но и с видеокартой напрямую. Да, теперь видеокарту для ускорения работы можно устанавливать даже в обычный сервер сеансов удаленных рабочих столов.

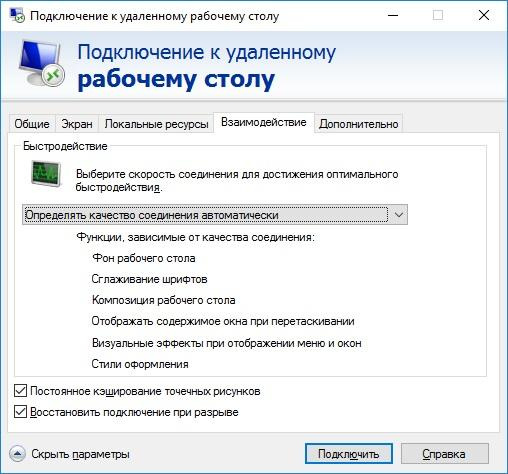

Другие настройки отображения можно производить на клиентской стороне, в файлах .rdp. Большинство опций находится на вкладке «Взаимодействие».

Настройки отображения, влияющие на быстродействие.

Можно настроить вручную, можно использовать предустановки в зависимости от ориентировочной скорости соединения или же отдать управление автоматике. Самое главное – не стоит отключать «Постоянное кэширование точечных рисунков». При включенной опции клиент будет держать у себя кэш изображения и загружать только изменения рисунка.

Перейду к быстродействию другой роли терминального сервера – шлюза удаленных рабочих столов.

Шлюз удаленных рабочих столов (Remote Desktop Gateway, далее – RDG) удобно использовать для подключения внешних клиентов без VPN – в частности, он позволяет настроить проверку подлинности по сертификату. С примером настройки можно ознакомиться в соответствующей статье, я же ограничусь вопросами быстродействия.

RDG может использовать транспорт TCP и UDP, но в большинстве случаев используется стандартный RPC поверх HTTP. Именно его и касаются следующие настройки в реестре:

| Параметр | Путь | Значение по умолчанию | Комментарий |

| Maxiothreads | HKLM\Software\Microsoft\Terminal Server Gateway | Равняется количеству процессоров | Отвечает за количество выходящих потоков, которые обрабатывает RDG |

| MaxPoolThreads | HKLM\System\CurrentControlSet\Services\InetInfo\Parameter | 4 | Количество потоков, которые обрабатывает IIS |

| ServerReceiveWindow | HKLM\Software\Microsoft\Rpc | 64 КБ | Максимальный размер кадра, принимаемого сервером. Может варьироваться от 8 КБ до 1 ГБ. |

| ClientReceiveWindow | HKLM\Software\Microsoft\Rpc | 64 КБ | Максимальный размер кадра, принимаемого клиентом. Может варьироваться от 8 КБ до 1 ГБ. |

Понять, где есть проблемы, помогут счетчики производительности:

шлюз служб терминалов;

RPC/HTTP Proxy Per Server;

сведения о процессоре;

Скажу и пару слов про третью роль – узел виртуализации удаленных рабочих столов. Он необходим для развертывания инфраструктуры виртуальных рабочих столов (Virtual Desktop Infrastructure – VDI), чуть менее популярной, чем обычные терминальные сервера.

Помимо общих рекомендаций для гипервизоров – быстрее, выше, сильнее – в инфраструктуре VDI в режиме пула виртуальных рабочих столов имеет смысл обратить внимание на ненужные службы и возможности в клиентских операционных системах:

обновление WIndows. Все равно машина при подключении разворачивается из шаблона;

автономные файлы. VDI не уходят в оффлайн;

фоновая дефрагментация. Изменения файловой системы откатываются при отключении;

сон или гибернация. Не поддерживается в VDI;

аварийный дамп. При повторном включении машина будет развернута из шаблона;

автоконфигурация WLAN. На VDI нет Wi-Fi;

служба общих сетевых ресурсов проигрывателя Windows Media;

поставщик домашней группы;

общий доступ подключения к интернету;

служба поддержки Bluetooth;

Помимо отключения служб в шаблонной виртуальной машине, для оптимизации хранения не лишним будет включить дедупликацию в любом варианте развертывания VDI. Сделать это можно при помощи команды PowerShell:

Использование дедупликации изрядно поможет сберечь место не только при использовании виртуальных рабочих столов.

Дедупликация

Дедупликация – это метод сжатия массива, когда повторяющиеся данные не дублируются.

Microsoft советует включать дедупликацию в следующих случаях:

файловые серверы общего назначения – общие папки пользователей, перенаправленные папки профилей и т.п.;

серверы инфраструктуры удаленных рабочих столов (VDI);

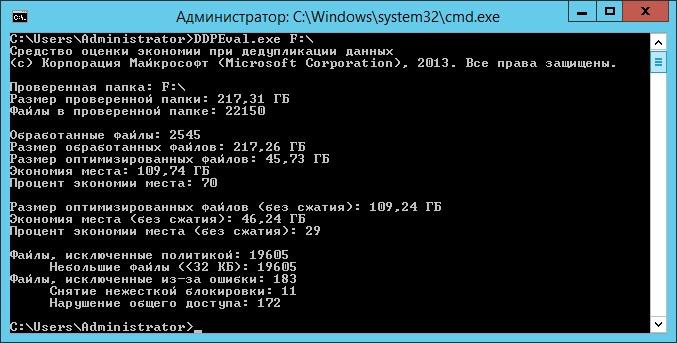

Во всех прочих случаях выгоды дедупликации стоит предварительно оценить. В этом поможет утилита DDPEval.exe, которая появится после установки роли дедупликации на сервер.

На диске с большим количеством файловых баз 1С дедупликация поможет сэкономить до 70% места.

Установка компоненты дедупликации производится через графический режим или командлетом PowerShell:

Включить удобно командлетом Enable-DedupVolume с параметром – UsageType, который может принимать значения:

HyperV – для дисков хранения виртуальных машин и VDI;

Backup – для виртуализированных приложений резервного копирования;

Подробнее прочитать про дедупликацию и чем отличаются ее виды, предлагаю в документации Microsoft.

Для оптимизации баланса хранения и производительности следует уделить внимание назначенным заданиям дедупликации и тонким ее настройкам.

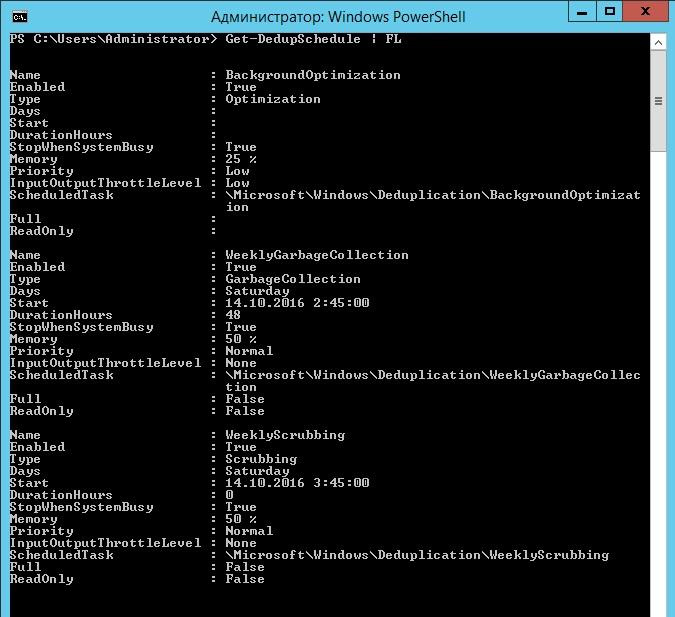

Механизм дедупликации использует три вида назначенных заданий:

| Название | Что делает | Расписание по умолчанию |

| Оптимизация | Выполняет дедупликацию | Каждый час |

| Сбор мусора | Освобождает место на диске | Каждую субботу в 02:35 |

| Проверка целостности | Ищет и восстанавливает повреждения | Каждую субботу в 03:35 |

Посмотреть назначенные задания можно командлетом Get-DedupSchedule.

Запланированные задания дедупликации по умолчанию.

Разумеется такое расписание может быть неприемлемо, особенно на серверах с высокой загрузкой. В таком случае удобно будет запускать задания только в часы простоя. Отключим задания командой PowerShell:

Добавим новое задание оптимизации в нерабочее время:

И задания сборка мусора и проверки по нерабочим дням:

Подробнее про синтаксис командлета New-DedupSchedule можно почитать в документации.

Большинство тонких настроек дедупликации – то есть большинство параметров для тома – настраивается с помощью командлета Set-DedupVolume.

| Параметр | Описание | Допустимые значения | Комментарий |

| ChunkRedundancyThreshold | Количество ссылок на блок до его копирования в раздел активной зоны хранилища блоков | Положительные целые числа | Обычно нет необходимости изменять значение по умолчанию, но увеличение значения может увеличить быстродействие томов с высокой дупликацией |

| ExcludeFileType | Типы файлов, исключаемые из дедупликации | Массив расширений файлов | Такие файлы как мультимедиа плохо поддаются дедупликации, оптимизировать их нет смысла |

| ExcludeFolder | Папки, исключаемые из дедупликации | Массив путей к папкам | Для повышения производительности можно исключить часть папок |

| InputOutputScale | Уровень параллелизации операций ввода-вывода | 1 – 36 | На сервере с высокой нагрузкой можно уменьшить количество операций ввода-вывода дедупликации, что скажется на скорости выполнения оптимизации, но ускорит общую работу сервера |

| MinimumFileAgeDays | Число дней после создания файла, прежде чем он будет считаться доступным для оптимизации. | Положительные целые числа, включая 0 | Значение по умолчанию – 3, в ряде случаев можно изменить значение для повышения оптимизации |

| MinimumFileSize | Минимальный размер файла, чтобы он мог считаться доступным для оптимизации | Положительные целые числа (байты), большие, чем 32 КБ | Для небольших файлов дедупликация не имеет особого значения |

| NoCompress | Сжатие дедуплицированных блоков | True\False | Для тома, содержащего большое количество сжатых данных, вроде архивов или мультимедиа, сжатие имеет смысл отключить |

| NoCompressionFileType | Файлы, которые не нужно сжимать | Массив расширений файлов | Уже сжатые файлы сжимать нет смысла |

| OptimizeInUseFiles | Использование дедупликации для активных файлов | True\False | В случае если на томе большинство файлов – большие и постоянно используемые, в которых меняется регулярно только часть файлов – лучше включить этот параметр. В противном случае эти файлы не будут оптимизированы |

| OptimizePartialFiles | При включении этого параметра значение MinimumFileAge применяется к сегментам файла, а не ко всему файлу | True\False | |

| Verify | Проверка блока данных не только по хэшу, но и по байтово | True\False | Включение параметра замедляет быстродействие, но обеспечивает большую гарантию сохранности данных |

Помимо настроек для тома существуют и общие настройки службы дедупликации. В частности, нас интересует два параметра, находящихся в реестре по следующему адресу:

Теперь, когда дедупликация настроена, можно попробовать выговорить «дедуплицировали, дедуплицировали, да не выдедуплицировали», а потом потратить бюджет не на диски, а на новые серверы в ферму удаленных рабочих столов. И начать тюнить уже их.

А вам приходилось заниматься подобным тюнингом быстродействия терминальных серверов или все «по дефолту»? Был какой-то ощутимый результат?

Роли служб удаленных рабочих столов

Область применения: Windows Server 2022, Windows Server 2019, Windows Server 2016

В этой статье описываются роли в среде служб удаленных рабочих столов.

Узел сеансов удаленных рабочих столов

Узел сеансов удаленных рабочих столов размещает приложения на основе сеансов и рабочие столы, к которым вы предоставили пользователям общий доступ. Пользователи получают доступ к этим рабочим столам и приложениям посредством одного из клиентов удаленного рабочего стола для Windows, MacOS, iOS или Android. Пользователи также могут подключаться с помощью поддерживаемого браузера благодаря веб-клиенту.

Рабочие столы и приложения можно упорядочить в один сервер узла сеансов удаленных рабочих столов или несколько; это так называемые коллекции. Вы можете настроить эти коллекции для конкретных групп пользователей в рамках каждого клиента. Например, можно создать коллекцию, где определенная группа пользователей имеет доступ к конкретным приложениям, но любой другой пользователь, не входящий в группу, которую вы выделили, не сможет получить доступ к этим приложениям.

Для небольших развертываний можно устанавливать приложения непосредственно на серверах узла сеансов удаленных рабочих столов. Для более крупных развертываний рекомендуется создание базового образа и подготовка виртуальных машин на основе этого образа.

Коллекции можно расширять, добавляя виртуальные машины сервера узла сеансов удаленных рабочих столов в ферму и назначая для каждой виртуальной машины узла в коллекции одну и ту же группу доступности. Это обеспечивает более высокий уровень доступности коллекции и увеличивает ее масштаб для поддержки нескольких пользователей или приложений с большой нагрузкой на ресурсы.

В большинстве случаев несколько пользователей используют один и тот же сервер узла сеансов удаленных рабочих столов, что позволяет наиболее эффективно расходовать ресурсы Azure для решения размещения рабочих столов. В этой конфигурации пользователям необходимо входить в коллекцию с неадминистративными учетными записями. Вы также можете предоставить некоторым пользователям полный административный доступ к их удаленному рабочему столу путем создания коллекций рабочих столов с персональными сеансами.

Для дальнейшей настройки рабочих столов можно создать и отправить виртуальный жесткий диск с ОС Windows Server, который можно использовать как шаблон для создания новых виртуальных машин узла сеансов удаленных рабочих столов.

См. сведения в следующих статьях:

Посредник подключений к удаленному рабочему столу

Посредник подключений к удаленному рабочему столу управляет входящими подключениями удаленного рабочего стола для ферм серверов узла сеансов удаленных рабочих столов. Посредник подключений к удаленному рабочему столу обрабатывает подключения как к коллекциям полноценных рабочих столов, так и к коллекциям удаленных приложений. Посредник подключений к удаленному рабочему столу может балансировать нагрузку на серверы в коллекции при создании новых подключений. Если включен посредник подключений к удаленному рабочему столу, использование циклического перебора DNS для узлов сеансов удаленных рабочих столов для серверов балансировки не поддерживается. Если сеанс отключается, посредник подключений к удаленному рабочему столу повторно подключит пользователя к правильному серверу узла сеансов удаленных рабочих столов и прерванному сеансу, который по-прежнему будет присутствовать на ферме узла сеансов удаленных рабочих столов.

Необходимо установить соответствующие цифровые сертификаты на сервере посредника подключений к удаленному рабочему столу и на клиенте для поддержки единого входа и публикации приложений. При разработке или тестировании сети можно использовать самостоятельно созданный самозаверяющий сертификат. Тем не менее при выпуске службам требуется сертификат из доверенного корневого центра сертификации. Имя, присвоенное сертификату, должно совпадать с внутренним полным доменным именем (FQDN) виртуальной машины посредника подключений к удаленному рабочему столу.

Посредник подключений к удаленному рабочему столу для Windows Server 2016 можно установить на той же виртуальной машине, что и доменные службы Active Directory, чтобы сократить затраты. Если вам нужно увеличить масштаб для большего числа пользователей, можно также добавить дополнительные виртуальные машины посредника подключений к удаленному рабочему столу в той же группе доступности для создания кластера посредника подключений к удаленному рабочему столу.

Перед созданием кластера посредника подключений к удаленному рабочему столу необходимо развернуть базу данных SQL Azure в среде клиента или создать группу доступности AlwaysOn SQL Server.

См. сведения в следующих статьях:

Шлюз удаленных рабочих столов

Шлюз удаленных рабочих столов предоставляет пользователям в общедоступных сетях доступ к рабочим столам и приложениям Windows, размещенным в облачных службах Microsoft Azure.

Компонент шлюза удаленных рабочих столов использует протокол SSL для шифрования канала связи между клиентами и сервером. Виртуальная машина шлюза удаленных рабочих столов должна быть доступна через общедоступный IP-адрес, который разрешает входящие TCP-подключения через порт 443 и входящие UDP-соединения через порт 3391. Это позволяет пользователям подключаться через Интернет с помощью транспортного протокола связи HTTPS и протокола UDP соответственно.

Для правильной работы системы цифровые сертификаты, установленные на сервере и клиенте, должны совпадать. При разработке или тестировании сети можно использовать самостоятельно созданный самозаверяющий сертификат. Тем не менее при выпуске службам требуется сертификат из доверенного корневого центра сертификации. Имя сертификата должно соответствовать полному доменному имени, используемому для доступа к шлюзу удаленных рабочих столов,будь то внешнее DNS-имя общедоступного IP-адреса или запись CNAME DNS, указывающая на общедоступный IP-адрес.

Для клиентов с меньшим числом пользователей роли веб-доступа к удаленным рабочим столам и шлюза удаленных рабочих столов можно сочетать на одной виртуальной машине, чтобы сократить затраты. Также можно добавить дополнительные виртуальные машины шлюза удаленных рабочих столов в ферму шлюза удаленных рабочих столов для повышения доступности служб и масштабирования до большего числа пользователей. Виртуальные машины в больших фермах шлюза удаленных рабочих столов должны быть настроены в наборе с балансировкой нагрузки. Соответствие IP-адресам не требуется при использовании шлюза удаленных рабочих столов на виртуальной машине Windows Server 2016, но необходимо при его запуске на виртуальной машине с Windows Server 2012 R2.

См. сведения в следующих статьях:

Веб-доступ к удаленным рабочим столам

Веб-доступ к удаленным рабочим столам дает пользователям доступ к рабочим столам и приложениям через веб-портал, а затем запускает их через собственное клиентское приложение «Удаленный рабочий стол (Майкрософт)» на устройстве. Веб-портал можно использовать для публикации рабочих столов и приложений Windows для клиентских устройств с Windows и другими системами; можно также выборочно публиковать рабочие столы или приложения для конкретных пользователей или групп.

Веб-доступ к удаленным рабочим столам нуждается в службах IIS для правильной работы. Подключение через HTTPS предоставляет канал зашифрованной связи между клиентами и веб-сервером удаленных рабочих столов. Виртуальная машина веб-доступа к удаленным рабочим столам должна быть доступна через общедоступный IP-адрес, который разрешает входящие TCP-подключения через порт 443, чтобы пользователи клиента могли подключаться из Интернета с помощью транспортного протокола связи HTTPS.

На сервере и клиентах должны быть установлены соответствующие сертификаты. При разработке и тестировании это может быть самостоятельно созданный самозаверяющий сертификат. При выпуске службе потребуется сертификат из доверенного корневого центра сертификации. Имя сертификата должно совпадать с полным доменным именем, используемым службой веб-доступа к удаленным рабочим столам. Возможные полные доменные имена — это внешнее DNS-имя для общедоступного IP-адреса и запись CNAME DNS, указывающая на общедоступный IP-адрес.

Для клиентов с меньшим числом пользователей можно сократить расходы, объединив рабочие нагрузки веб-доступа к удаленным рабочим столам и шлюза удаленных рабочих столов в одной виртуальной машине. Также можно добавить дополнительные виртуальные машины для веб-доступа к удаленным рабочим столам в ферму веб-доступа к удаленным рабочим столам для повышения доступности служб и масштабирования до большего числа пользователей. В ферме веб-доступа к удаленным рабочим столам с несколькими виртуальными машинами необходимо настроить виртуальные машины в наборе с балансировкой нагрузки.

Дополнительные сведения о том, как настроить веб-доступ к удаленным рабочим столам, см. в следующих статьях:

Лицензирование удаленных рабочих столов

Активированные серверы лицензирования удаленных рабочих столов позволяют пользователям подключаться к серверам узла сеансов удаленных рабочих столов, где размещены рабочие столы и приложения клиента. Среды клиентов обычно поставляются с уже установленным сервером лицензирования удаленных рабочих столов, но для размещенных рабочих сред необходимо будет настроить сервер для каждого отдельного пользователя.

Поставщик услуг должен иметь достаточно лицензий RDS на подписчика для охвата всех авторизованных уникальных (не одновременных) пользователей, которые выполняют вход в службу каждый месяц. Поставщики услуг могут приобрести службы инфраструктуры Microsoft Azure напрямую, а лицензии на подписчика — по программе Microsoft Service Provider Licensing Agreement (SPLA). Клиенты, которым нужно решение для размещения рабочих столов, необходимо приобрести полное размещенное решение (Azure и службы удаленных рабочих столов) у поставщика услуг.

Маленькие клиенты могут снизить затраты путем объединения файлового сервера и компонентов лицензирования удаленных рабочих столов на одной виртуальной машине. Чтобы обеспечить высокую доступность службы, клиенты могут развернуть две виртуальные машины сервера лицензирования удаленных рабочих столов в одной группе доступности. Все серверы удаленных рабочих столов в среде клиента связываются с обоими серверами лицензирования удаленных рабочих столов для поддержания возможности подключения пользователей к новым сеансам даже в случае, если один из серверов выйдет из строя.