Как защитить Telegram от взлома: главные и простые правила

Современное программное обеспечение и онлайн-сервисы имеют достаточную степень защиты, которая обеспечивает неприкосновенность персональных данных. Иногда случаются утечки, однако обычно они прямо или косвенно связаны с наличием в цепочке «человеческого фактора». Сегодня напомним о некоторых базовых правилах обеспечения безопасности в мессенджере Telegram.

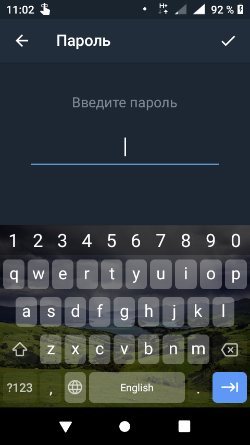

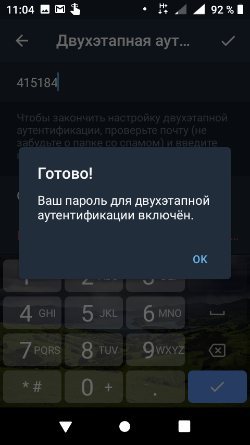

1. Включите двухфакторную авторизацию (иначе — двухэтапная аутентификация)

Если вы не впитали с молоком матери правило активировать двухфакторную авторизацию в абсолютно любом приложении или сервисе, нужно сделать это прямо сейчас. У вас не должно быть иллюзий о том, что раз ваш телефон у вас в кармане и в Telegram стоит сложный пароль уровня 1q2w3e4r5t6y, вас не взломают. Сегодня важнее не пароль, который можно потерять или засветить, а дополнительные инструменты.

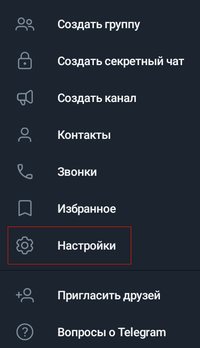

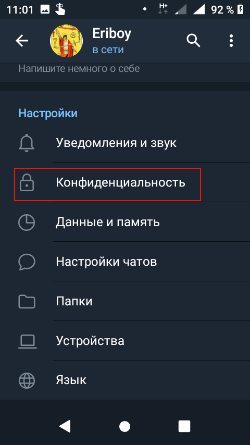

Telegram сделал все, чтобы настроить безопасность в один присест: не нужно лазить по меню, достаточно войти в настройки и перейти в «Конфиденциальность».

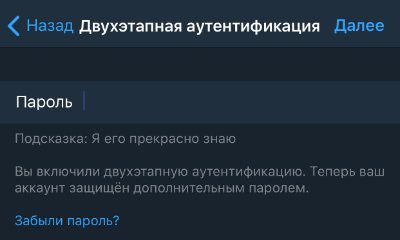

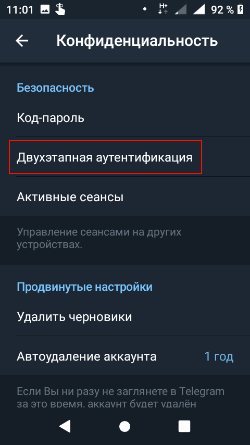

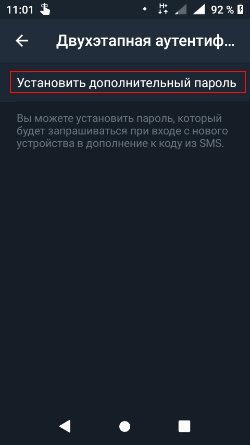

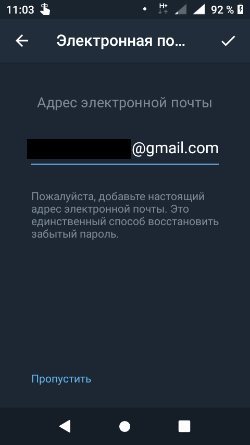

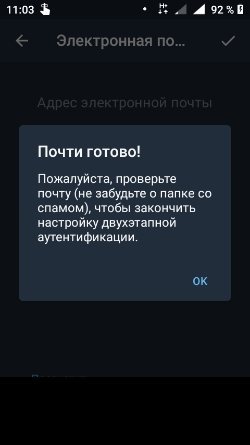

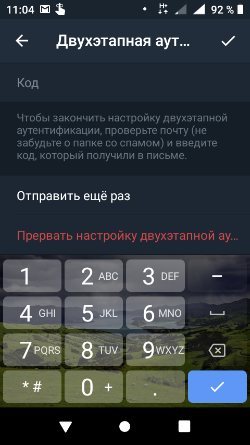

Здесь вы активируете двухэтапную аутентификацию, задаете пароль и почту для его получения. Желательно выбрать новый и неизвестный ранее пароль: мошенники знают, что обычно люди используют одно кодовое слово для всего.

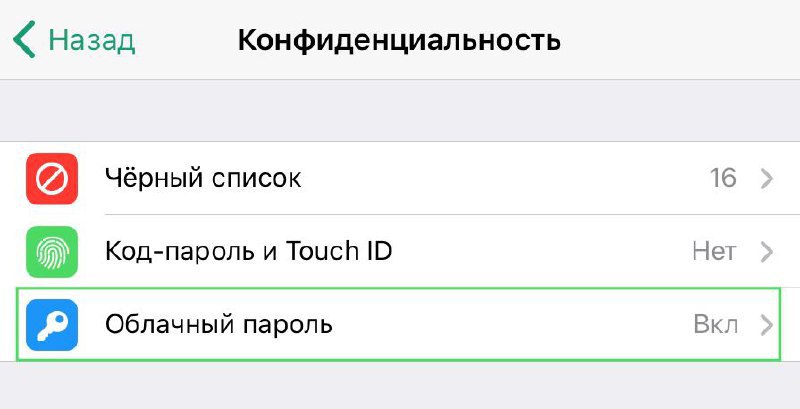

Отметим, что на Android двухфакторная аутентификация в настройках именно так и называется. А на iOS в русскоязычной версии приложения Telegram «двухфакторка» указана как «облачный пароль».

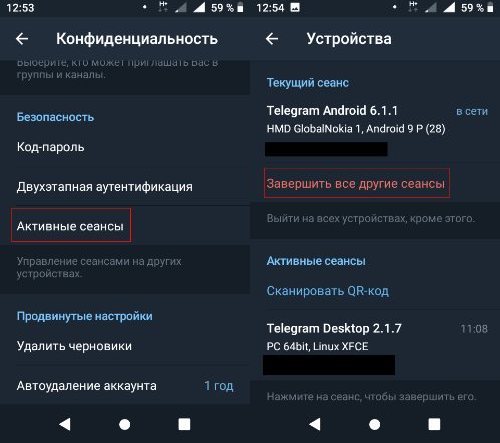

2. Проверяйте «Активные сеансы»: в них перечислены все устройства, с которых вы входили в учетную запись Telegram. Это могут быть компьютеры и смартфоны ваших друзей, рабочие компьютеры, где вы, например, воспользовались веб-версией Telegram, ваши старые телефоны и так далее. Здесь можно завершить все остальные сессии, оставив авторизованной лишь на том устройстве, с которого вы проводите настройки мессенджера.

3. Пройдитесь по всем пунктам в закладке «Конфиденциальность»: здесь есть подробное описание каждой функции. В частности, есть запрет на просмотр вашего номер телефона (найти вас можно будет только по никнейму, если это, опять же, разрешено в настройках). В настройках можно посмотреть, кто уже видит ваш номер.

4. Запретите включения вас в группы, каналы — такие действия не стоит разрешать для всех, в лучшем случае — для ваших контактов. Можно отключить данные функции вовсе и лишь при необходимости активировать — доверенное лицо добавило вас в чат, например, после чего вы снова активируете запрет на такие действия. Да, это требует лишних телодвижений и времени, но потеря аккаунта — хуже. Запретите звонки тем, кто не включен в список контактов.

5. Важный пункт — «Пересылка сообщений». В нем стоит полностью отключить ссылку на вашу учетную запись, а ваши контакты и так вас знают. Тогда, если кто-то процитирует ваше сообщение или перешлет его в сторонний чат, группу и так далее, никто не сможет перейти в ваш профиль по ссылке, «привязанной» к имени (никнейму).

6. Скройте фотографию профиля вашей учетной записи либо для всех, либо (и это обязательный минимум) для тех, кто не внесен в список ваших контактов.

7. Проверьте «синхронизацию контактов» — она обеспечивает хранение данных в облаке и синхронизацию списков контактов с адресной книгой телефона. Если функция активна, все, кто записан в вашей телефонной книге (не Telegram, а именно мобильника), смогут связаться с вами через мессенджер (как и вы с ними). Иногда данную функцию рекомендуют отключить, так как обычно в телефонной книге есть немало малознакомых людей, в том числе случайных.

Наш канал в Telegram. Присоединяйтесь!

Есть о чем рассказать? Пишите в наш телеграм-бот. Это анонимно и быстро

Как надежно защитить свой аккаунт и переписки в Telegram — нашли два способа

Telegram не зря пользуется популярностью и любовью среди продвинутых пользователей — это действительно продуманный и функциональный мессенджер. Однако, помимо удобства, он предоставляет немало возможностей обезопасить свой аккаунт и переписки. Так как мессенджер хранит чаты (кроме секретных) в облаке и подгружает всю историю на каждое новое авторизованное устройство, есть вероятность, что злоумышленник войдет в Ваш аккаунт и сможет получить доступ ко всему архиву сообщений — а ведь среди них может быть личная и конфиденциальная информация. Однако есть два способа раз и навсегда защититься от проникновения третьих лиц в Вашу частную жизнь.

1 — Защищаем коды авторизации Telegram

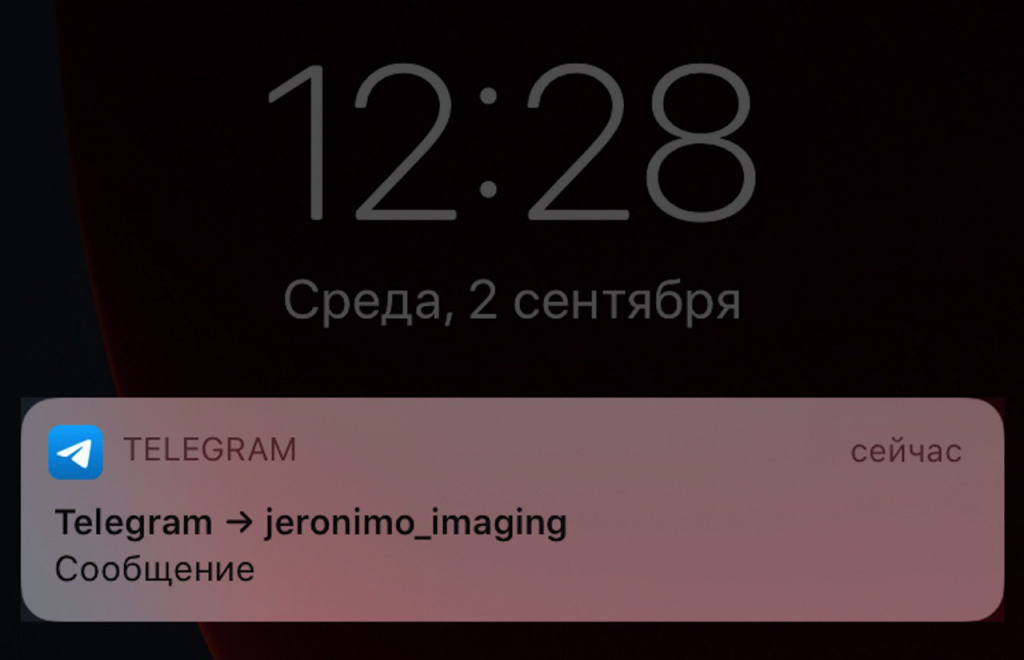

По умолчанию все входящие сообщения отображаются на заблокированном экране смартфона в виде баннеров. Код авторизации Telegram, который приходит как обычное сообщение, тоже отобразится на экране — теоретически, в этот момент его можно подсмотреть. Чтобы исключить эту возможность, перейдите в Telegram → «Настройки» → «Уведомления и звуки». Здесь, в блоке «Уведомления о сообщениях» есть тумблер «Показывать текст». Теоретически, если его отключить, то текста входящих сообщений не будет видно — однако это затронет абсолютно все чаты. Вряд ли это удобно. Поэтому сделаем иначе — нажмите «Исключения» → «Добавить исключение» и добавьте туда отправителя Telegram. После добавления нажмите на него, и в блоке «Предпросмотр сообщений» выберите «Выключить».

Готово! Теперь сервисные сообщения от Telegram, в том числе коды авторизации, будут отображаться так, как на скриншоте — это защитит Ваш аккаунт от посторонних.

2 — Защищаем аккаунт Telegram

Мессенджер братьев Дуровых дает возможность защитить свой аккаунт двухэтапной аутентификацией. Проще говоря, при авторизации нужно не только ввести одноразовый код, но и пароль, который Вы однажды зададите.

Чтобы включить этот метод защиты, пройдите в Telegram → «Настройки» → «Конфиденциальность» → «Облачный пароль». Придумайте пароль для защиты аккаунта. Чтобы его было сложнее подобрать, он должен состоять минимум из шести знаков, среди которых должны быть заглавные и строчные буквы, цифры и знаки препинания.

Готово! Теперь без этого пароля авторизоваться в Вашем аккаунте будет невозможно.

Важно понимать, что пароль потребуется Вам довольно редко, поэтому его легко забыть. Возможно, Вы решите записать его в надежное место — например, в «Связку ключей iCloud».

Облачный пароль Телеграм: как настроить, установить и пользоваться

Вопрос безопасности в сети в последнее время стал особенно актуальным в связи с систематическими утечками данных и взломами аккаунтов. Для защиты своих данных мессенджер Телеграм предлагает своим пользователям использовать облачный пароль.

Что это такое и как его настроить, мы сегодня расскажем в данной статье.

Что такое облачный пароль Телеграм

Облачный пароль — это пароль, который является единым для всех ваших устройств. Его нужно будет вводить каждый раз, когда входите впервые в приложение Телеграм на новом устройстве.

Обычно, когда вы впервые входите в свой аккаунт Телеграм с другого устройства (планшет или ПК), приложение в целях безопасности требует ввести одноразовый код подтверждения. Данный код сервис мессенджера присылает вам в виде SMS на ваш телефон или уведомления в Телеграм. Но вы можете усилить защиту своего аккаунта, установив в приложении облачный пароль.

При входе с нового устройства в ваш аккаунт, приложение помимо одноразового кода подтверждения будет запрашивать дополнительный пароль, который вы задали в настройках. Это и будет облачный пароль в Телеграм.

Давайте рассмотрим подробнее как это работает.

Двухэтапная аутентификация

В документации Телеграм облачный пароль определяется как двухэтапная аутентификация (2-Step Verification). Как известно, процесс проверки подлинности пользователя называется аутентификацией. Как было выше упомянуто, в Телеграме аутентификация по умолчанию происходит с помощью проверочного кода подтверждения, который является одноразовым. Но при желании пользователь может установить свой дополнительный пароль. В таком случае обычная аутентификация превращается в двухэтапную (или двухшаговую).

При двухэтапной аутентификации пользователь должен будет совершить два проверочных действия. Они будут выполняться последовательно друг за другом, то есть по этапам. Рассмотрим на примере.

Вы все время пользовались приложением Телеграм на своем смартфоне, но в один прекрасный день вам понадобилось войти в Телеграм с ПК. Вы установили настольный клиент Телеграм на ПК, ввели свой номер к которому прикреплен ваш аккаунт и после это запустился процесс аутентификации.

Для начала приложение запросило ввести одноразовый код подтверждения. Получив данный код из SMS или уведомления в Телеграм, вы ввели его. Это первый этап аутентификации. Если у вас в настройках приложения не установлен облачный пароль, то аутентификация закончится на первом этапе и вы успешно сможете пользоваться настольным клиентом. Но если у вас в настройках установлен облачный пароль Телеграм, то после ввода одноразового кода приложение запросит ввести этот самый пароль.

Главный плюс двухэтапной аутентификации в приложении Телеграм является возможность восстановления дополнительного пароля с помощью вашей электронной почты.

Электронную почту нужно указать в настройках в процессе создания облачного пароля.

Двухфакторная аутентификация

В интернете в некоторых источниках вы можете найти информацию о том, что облачный пароль является двухфакторной аутентификацие. Часто авторы таких статей не углубляются в значении данных определений и могут неумышленно пользователя запутать. Но в Телеграме двухфакторная аутентификация не используются. Так в чем же разница?

При двухфакторной аутентификации проверка подлинности пользователя тоже зависит от двух этапов, но каждый этап в свою очередь зависит от разных факторов. Например, у вас есть сейф, где вы храните ценные вещи. Для того, чтобы открыть сейф, вы должны ввести секретную комбинацию и открыть дверь ключом. Здесь присутствуют два разных фактора — секретная комбинация в вашей голове и физический ключ в руке.

Польза облачного пароля

Вы спросите, зачем вам облачный пароль в Телеграм, если вы не параноик?

Облачный пароль будет вам полезен, если вы являетесь владельцем телеграм-канала или известной личностью.

Например, злоумышленник может получить доступ к вашему аккаунту Телеграм. Для этого ему достаточно узнать ваш номер телефона и перехватить SMS с кодом подтверждения.

В случае двухэтапной аутентификации злоумышленнику этого не будет достаточно, ему понадобится ваш облачный пароль. А его знаете только вы. Если злоумышленник попытается его изменить или сбросить, то вам сразу же на e-mail придет письмо с просьбой подтвердить, что вы действительно хотите поменять пароль. Таким образом вы сразу догадаетесь, что кто-то хочет получить доступ к вашему аккаунту.

Как настроить облачный пароль

После чего вы должны совершить настроить облачный пароль в Телеграм:

Теперь когда вы впервые войдете в Телеграм с другого устройства, помимо полученного кода из SMS или сообщения в Телеграм (на смартфоне), вы должны будете вводить установленный вами облачный пароль.

Вы также можете посмотреть видеообзор на YouTube, где наглядно показано, как защитить свой аккаунт при помощи облачного пароля:

Как защитить Телеграм от взлома мошенников | Облачный парольТаким образом, облачный пароль в Телеграм позволяет надежно защитить ваш аккаунт.

На этом сегодня все. Проект t9gram — все про Telegram.

Уязвимость в Telegram позволяет скомпрометировать секретные чаты

Публикация к юбилею Telegram

В секретных чатах Telegram используется «сквозное шифрование», и что? End to end encryption Telegram слабо защищает переписку пользователей. Простой пример: злоумышленник достал приватный ключ.pgp Алисы, естественно, чтобы расшифровать сообщение, зашифрованное для Алисы необходим пароль от этого ключа, который невозможно сбрутить, придерживаясь современной доктрины парольной защиты. В Telegram end to end encryption на Android — это становится возможно с вероятностью 100%. Обход двухфакторной аутентификации, восстановление пин-кода и угон секретных чатов в Telegram об этой уязвимости и будет статья.

В своей работе я постараюсь описать подробный мануал по уязвимости в Telegram на Android-девайсах, приведу примеры по восстановлению local code Telegram на Android, Desktop Linux/Windows. Скомпрометирую секретный чат Telegram. В этом противостоянии с командой Дурова мне поможет моя компания: Я (Root); Android 7.0; Android 6.0 (root); Android 4.4.2 (root); ПК с OS GNU/Linux/Windows (root). На первый взгляд кажется силы не равны, посмотрим…

ИМХО. С чего все началось

На самом деле мы приветствуем экспертов по безопасности для аудита нашей системы и будем благодарны за любые отзывы (security@telegram.org)

Неофициальный формат общения, когда письма игнорируются со стороны разработчиков Telegram, и тогда спецы обычно постят свои твиты в микроблоге, где некоторые из них комментирует durov.

К услугам Черного принца пользователя конфиденциальность на мобильной платформе Telegram представлена, как неприступная, грозная, новомодная разработка MTProto от Николая Дурова. Секретные чаты в Telegram (далее СЧ) – это чаты, которые присутствуют на мобильной платформе Telegram и защищены сквозным шифрованием, ключи хранятся только на устройствах на которых были сгенерированы, а еще это гордость Telegram-Dubai (так их назову). СЧ Telegram считаются очень защищенными чатами во всем мире, в Telegram-Dubai мире. Несколько раз durov сотрясал воздух, сравнивая свой продукт с конкурентами в публичной воинственной форме и всегда побеждал.

Обойдя end to end encryption Telegram мессенджера на Android, баг-репорт отправил письмом на вышеупомянутый e-mail. Ответа не получил, спустя несколько дней написал в техподдержку волонтерам Telegram. Волонтеры мне ответили, что донесут мою мысль до руководства Telegram, запросив с меня уточнение: откуда и когда я отправил свое письмо. Спустя две недели тишины я еще раз напомнил о своем письме волонтерам, на этот раз и добровольцы мессенджера полностью проигнорировали моё напоминание. Через неделю я снова повторил отправку письма на официальную почту Telegram — нет ответа. Что же остается, чем же заняться? докучать со своим баг-репортом по Telegram через микроблог?, осаждать неофициальные источники общения команды durov-а? Или написать и выложить статью для СМИ? Прямо какая-то кибербюрократия сформировалась в рядах Telegram. Не могу не отметить w9w с habr.com, который, по моему мнению, нашел лучшую уязвимость на платформе Telegram: уязвимость в telegra.ph. Суть – «любой» юзер мог отредактировать чужую статью на telegra.ph. Со своим отчетом об уязвимости w9w (он нашел их несколько) так же не смог достучаться на security@telegram.org. После прохождения бюрократического квеста, w9w получил за найденные уязвимости маленькое финансовое вознаграждение. Интересно, это жадность Telegram? или какая-то другая причина? Вернемся к Telegram, немного отзывов о нем.

У многих людей есть свой семейный фотоальбом, у багхантеров — свой послужной список «найденных багов/ошибок/уязвимостей». В своем ПС, по окончанию работы над статьей, я равнодушно закрашу ячейку B30 в красный цвет, тем самым, оставив свой вопрос к команде Telegram открытым.

Часть 1. Восстановление local code Telegram на OS Android Linux/Windows Desktop. Основано на реальных событиях

В июле летом 2018г. на Github-е один из разработчиков неформальной группировки версии John The Ripper (далее JTR) выложил написанный на Python-е исходный код парсинг-модуля «telegram2john.py» (по наводке от «случайного» пользователя, который вчитался в код с 411 строки). Из названия программы становится ясно для чего и кому служит данный модуль. Кому не понятен смысл подобных модулей, это модули, расширяющие функционал JTR. Официальный JTR умеет потрошить 8 форматов, а JTR jumbo-1-bleeding – 263 формата (не считая + добрую сотню sha1/2/md5/$ динамических форматов), и один из таких форматов — Telegram local code. Опробовав «telegram2john.py», я обнаружил ошибку в нем: одна из трех функций парсинга local code Telegram работала некорректно, о чем я и сообщил на Github-е разработчикам JTR. Исправление для «telegram2john.py» вышло оперативно. Это не первое обращение по найденным багам к разработчикам JTR, и каждый раз быстрый ответ и не менее быстрое исправление ошибок — просто приятно, когда существует такие будничные налаженные каналы связи. Через пару дней на тайном вече модуль «telegram2john.py» утвердили и отправили в репозиторий JTR.

Схема восстановления local code (Desktop-Telegram) — многоэтапный процесс:

Внутренности /data/data/org.telegram.messenger/shared_prefs/userconfing.xml

Для пользователя JTR операция «кровотечения/Android-Telegram» упрощается до двухэтапного процесса: с помощью модуля «telegram2john.py» «вытягивание хэша» на Джоновском препроцессоре из файла userconfing.xml, принадлежащему приложению Telegram (моментальная по времени операция), и brute force этого «хэша» с помощью JTR. При такой операции вероятность восстановления local code на Android-е составляет 100% успеха, время ожидания несколько миллисекунд. Вероятность восстановления local code на Desktop-е Linux/Windows составляет X% успеха, время ожидания неопределенное. Почему? Потому что, во-первых, local code — обычный цифровой pin код на Telegram из четырех цифр (10^4 всевозможных комбинаций pin-а) ни больше ни меньше, во-вторых, алгоритм шифрования local code Telegram на Android-е некриптостойкий [SHA256($s.$p.$s)], отсюда высокая скорость перебора пароля. По-другому обстоят дела с Desktop-приложениями Telegram, где нет секретных чатов: в приложении на Desktop-е, шифрование local code криптостойкое (скорость перебора на CPU хэша Desktop/Telegram в 10000 раз медленнее скорости перебора хэша Anroid/Telegram), а главное local code на Desktope/Telegram можно задавать «любой» длины и использовать любые символы.

Криптостойкость local code Desktop Telegram высокая, скорость brute force в 10k раз медленнее brute force local code Android Telegram.

Лично у меня складывается впечатление, что разработчики Telegram трудились над созданием уникального и защищенного своего протокола MTProto, а не над всесторонней конфиденциальностью пользователя, например, открытый кэш приложения, хранящийся в не под корневом каталоге Android, или некриптостойкий local code, который, как оказывается, восстанавливается со 100% вероятностью.

На момент написания статьи, JTR-ы из коробки в свежих ОС Kali Linux и Parrot Security не обновлялись с 2015г., имеют баги, не позволяющие парсить local code Telegram (JTR jumbo-1-bleeding всегда имеет какие-то баги, но его функционал развивается круче чем вы думаете, если вы думаете о ПО Hashcat). Итак, искушенный пользователь Kali/Parrot взломать восстановить Local code Telegram не сможет, в Windows/Android JTR-ы усеченные по функционалу — тоже не годится. Поэтому необходимо устанавливать на свою OS JTR c Github (для Linux-систем). Чтобы компиляция ПО JTR прошла успешно, до компиляции программы доставляете пакет в вашу OS «libssl-dev», далее

Восстановлен local code Android Telegram. Pin 5369.

Аналогично и с брутом local code Telegram приложений Desktop Linux/Windows, вместо файла «userconfing.xml» указывается путь к каталогу Telegram:

/telegram2john.py «C:/Users/Name/AppData/Roaming/Telegram Desktop» (для устаревшего приложения Telegram на Windows);

(Windows):

/telegram2john.py ”Telegram Desktop» (для обновленного приложения Telegram на Windows).

/john/run/john.pot, все найденные пароли хранятся в нем, если его очистить, то можно повторно брутить хэши с найденными паролями.

John The Ripper не собирается повторно «пачкать руки в крови» о local code Android Telegram

файл userconfing.xml, который является мишенью для JTR, расположен в под корневом каталоге Android:

А значит добраться до файла можно, имея root права, или через TWRP или с помощью digital forensics.

Подробный видео-мануал по восстановлению local code Telegram на Android/Linux/Windows ссылка в конце статьи.

Часть 2. Белые начинают и проигрывают. Угон секретных чатов в Telegram. Основано также на реальных событиях

Как базируется защита в Telegram:

Опциональная, базовая + усиленная защита Telegram:

через 5 минут и отмена СЧ в Telegram. В одной же сети реальной/скомпрометированной учетки, Telegram забывает банить за угон аккаунта.

Ниже я покажу, что СЧ уязвимы, один из таких СЧ я угоню (свой тестовый аккаунт в Telegram) и буду выдавать себя за пользователя «Хозяин»

После успешного восстановления local code Telegram я решил пощупать файлы рядом с файлом userconfing.xml на Android-е. Создал секретный чат, посмотрел какие файлы и в каких подкаталогах обновляются по времени. Попробовал скопировать эти файлы с OS Android 4.4.2 на другой гаджет с OS Android 6.0 (перенос файлов между гаджетами осуществлял через архивы rar; zip). Установил с GP последнюю версию Telegram на Android 6.0. Перенес c Android 4.4.2 > Android 6.0 обновленные файлы в аналогичные каталоги

Согласно ворованной своей тестовой учетки Telegram восстановил права (какие были на 4.4.2) для каждого файла и папки персонально, операция небыстрая (у разных файлов самые разнообразные права), назначил UID GID «Telegram».

Запустил приложение. Тут же все ворованные файлы обновились по времени, а меня приветствовал экран «нового пользователя». Telegram вел себя так, как будто я новый юзер и предлагал зарегаться или войти через телефон (стандартная процедура при первоначальной установке Telegram на Android). То есть я не смог ворваться в чужую учетку. Подкрался еще и еще несколько раз с разных сторон, но в конечном итоге – фэйл.

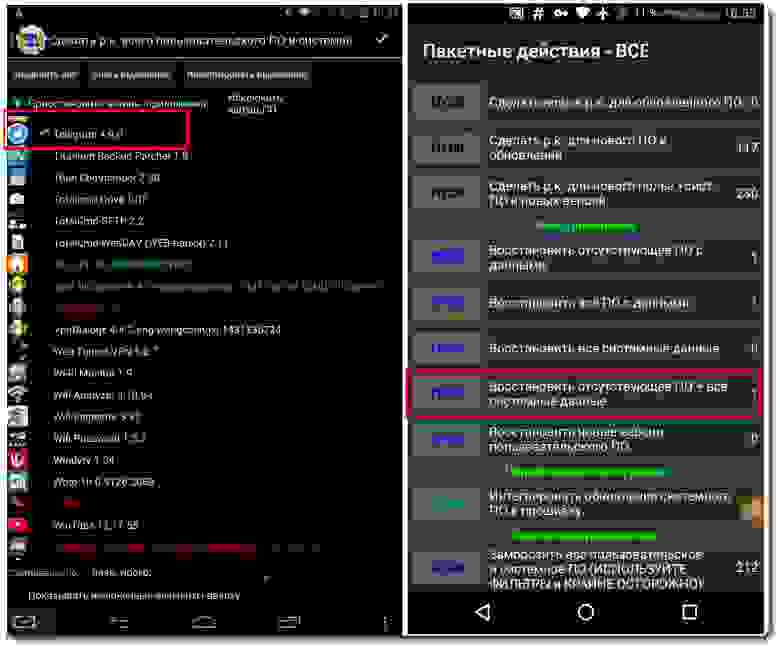

Попробовал другой способ – бэкап тестовой учетки Telegram через Titanium backup.

Сделал бэкап приложения на Android 4.4.2, развернул бэкап 4.4.2. на Android 6.0.

Права на «ворованное» приложение, смена UID/GID не требуется – все сделает Titanium Baсkup. Запускаю Telegram скомпрометированной учетки на Android 6.0 и магия! Получаю запрос на ввод local code пользователя «Хозяин». Такой миттельшпиль с бэкапом предоставил обход двухфакторной аутентификации без жертв и выкрутасов. Telegram со своей стороны запросил лишь local code от угнанной учётки. Отправляю украденный файл

на VDS с установленной ОС Kali Linux, где JohnTheRipper больше не спал в запущенных процессах, пришло его время действовать. В следующее мгновение на local code обрушился ад! Хэш не выдержал ни секунды, дал трещину.

Красным выделил (сверху вниз) полученные:

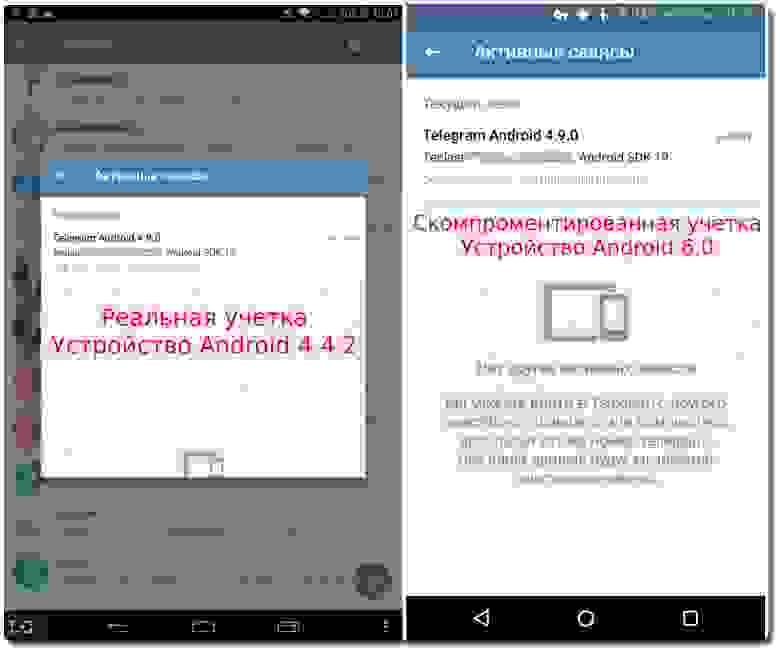

Надругавшись над «частью» собственности компании Telegram, Восстановив с помощью JTR Android local code Telegram, вошел c другого ip в чужой свой тестовый аккаунт, который изначально располагался на Android 4.4.2., а теперь скомпонованный на Android 6.0. При этом вижу все секретные чаты жертвы и всю переписку в них. Попробовал написать, в созданном ранее СЧ, пользователю Android 7.0 и сообщение успешно отправилось. Юзер Android 7.0 отправил ответ, ответное сообщение было не просто получено, а получено на двух гаджетах: на Android 6.0 и на Android 4.4.2. Проверил последние сессии входа: у реального пользователя отображался его ip и его гаджет Teclast Android 4.4.2 (настройки- конфиденциальность и безопасность-активные сеансы); у злоумышленника Android 6.0 в «активных сеансах» отображался девайс Teclast Android 4.4.2, ip Вирджиния. То есть реальный пользователь не получает информацию через «Активные сеансы», что его учетка была скомпрометирована, а получает «ложную» информацию, что он находится в сети с одного своего устройства и с одного своего ip.

Реальный пользователь через активные сессии не видит, что он скомпрометирован. В истории последних сеансов не фиксируются точки входа злоумышленника. Более того, в реальном аккаунте «Хозяина» я щелкнул «выйти из всех сеансов кроме текущего». Злоумышленника при этом не выкинуло из сеанса, независимо от онлайн/офлайн статуса атакующего.

Попробовал ту же операцию относительно скомпрометированной учетки – результат аналогичен: «Хозяина» не выкинуло из Telegram, сессионные ключи прежние. Неимоверно, да?

Может графические ключи СЧ индикатор безопасности? Ключи секретных чатов не индикатор безопасности, в данном эксперименте они все три бьются между собой.

Все ключи одинаковые в том числе и у скомпрометированной учетки.

Telegram заявляет, если ключи бьются на 2х устройствах, вы в безопасности — это не так. (Отступление. Сверять ключи все же нужно, после установки Telegram на Android и при создании самого первого СЧ, у пользователей СЧ отсутствовали слепки ключей, а графические изображения ключей отличались на устройствах. СЧ работал как обычно, что произошло я так и не разобрался, и это был единичный случай, когда ключи не бились между собой).

Вернулся к первому методу «copy-paste», который у меня изначально не получился.

Повторил все свои предыдущие шаги, добавив промежуточное 3-е действие.

1) Установил с GP последнюю версию Telegram.

2) Перенес каталоги с OS 4.4.2 на другой гаджет с OS 6.0 (перенёс только чувствительные данные. Приложение Telegram и другие его каталоги не копировал)

3) Удалил папку на Android 6.0, шах

4) Права не восстанавливал персонально, вместо этого, раздал всем вышеописанным каталогам «рекурсивно» права 777 (полный доступ). Назначил тем же каталогам владельца и владельца группы (UID/GID) «Telegram» (на самом деле «рекурсивно» в root каталоге плохо работает в TC, поэтому пришлось перепроверять назначение прав).

5) Вперёд! Запускаю Telegram в другой сети с другим ip – неудача, снова это приветствие нового пользователя на английском языке.

6) Вперёд! Перезапускаю Telegram, шах и мат! Telegram выдал предупреждение на ввод local code пользователя, который был на Android-e 4.4.2 (и который восстанавливается с вероятностью 100%), при этом запросы со стороны Telegram на cloud code или смс отсутствовали и до сих пор отсутствует напрочь. Обход двухфакторной аутентификации, нет! обход End to end encryption Telegram выполнен успешно.

Результат: сообщения злоумышленника в СЧ так же успешно отправлялись от имени реального пользователя, и также была доступна вся переписка СЧ. Спустя

400 ударов моего тревожного сердца, опасения подтвердились: угнанная учетка была заблокирована Telegram-ом у злоумышленника и у реального пользователя; СЧ – отменен.

Временная блокировка учетки Telegram.

Авторизовавшись повторно в Telegram (иногда бан бывает на сутки, но мне повезло, почему-то в этот день все баны раздавались на секунды), у реального пользователя было все как обычно, а злоумышленник уже не мог снифить скомпрометированную учетку (сессионные ключи обновились).

Несколько официальных утверждений Telegram мне удалось опровергнуть

telegram.org/faq – «СЧ могут быть только на устройствах происхождения СЧ».

telegram.org/faq – «Вы можете сравнить это изображение (примечание: изображение ключа СЧ) с тем, которое имеет ваш друг — если оба изображения одинаковы, вы можете быть уверены, что секретный чат безопасен»

telegram.org/faq – «Мы также рекомендуем включить двухэтапную аутентификацию и установить сильный код доступа для блокировки вашего приложения, вы найдете обе опции в настройках — Конфиденциальность и безопасность».

telegram.org/faq – «Пользователь с корневым доступом может легко обойти функции безопасности, встроенные в операционную систему, прочитать память процесса или получить доступ к ограниченным областям, таким как внутреннее хранилище. Как только у злоумышленника есть доступ к корню, любые усилия по смягчению угроз становятся бесполезными. Никакое приложение не может быть названо безопасным в этих обстоятельствах, независимо от того, насколько сильно шифруется».

telegram.org/faq «Вы можете получать доступ к сообщениям в секретном чате из своего устройства происхождения. Они безопасны до тех пор, пока ваше устройство безопасно в вашем кармане».

Я – «Вот где, оказывается правда!»

Выводы

Демонстрация восстановления local code Telegram на Android/Linux/Windows.